Ninguém está imune a hackers e ataques cibernéticos. Quase todas as grandes redes hoteleiras e empresas de tecnologia foram hackeadas nos últimos anos. Não é apenas a indústria hoteleira - algumas das maiores violações de dados da história foram infligidas às empresas de tecnologia mais avançadas do mundo, como Adobe, LinkedIn e eBay .

Como hoteleiros, não temos tempo para fazer cursos avançados de segurança cibernética on-line ou voltar para a faculdade para um mestrado em geopolítica. Ao mesmo tempo, todos nós temos cada vez mais medo de que nossa propriedade apareça na próxima manchete do jornal de primeira página sobre hackers roubando dados da indústria hoteleira.

Uma violação de dados de hóspedes nos abre ao escrutínio público, prejudica nossa reputação e expõe nossos negócios a enormes responsabilidades financeiras.

Embora seja impossível impedir totalmente os ataques cibernéticos no complexo ambiente de negócios digitais de hoje, todos somos responsáveis por proteger os hóspedes e mitigar os riscos da melhor maneira possível. Para ajudá-lo a proteger seus clientes e sua empresa hoteleira, primeiro você precisa entender um pouco sobre o histórico recente de hackers.

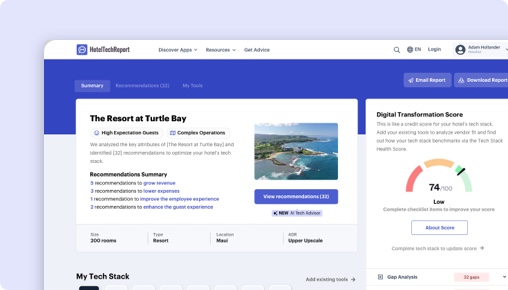

Este artigo irá informá-lo sobre as últimas tendências de segurança de dados. Em seguida, aplicará esses aprendizados à tomada de decisões em tecnologia hoteleira . Especificamente, vamos nos concentrar em como mitigar os riscos associados à seleção de fornecedores por meio de triagem geográfica, diligência financeira e arquitetura de TI.

Soberania de dados e segurança cibernética

A soberania de dados refere-se aos direitos e armazenamento de dados da empresa e do cliente com base na geografia. O principal objetivo das leis de soberania de dados é proteger os dados e garantir a privacidade das populações contra ameaças externas. A soberania de dados começou a se popularizar na época em que as leis do GDPR entraram em vigor. O movimento de privacidade de dados foi amplamente liderado pela Europa, com os Estados Unidos e o Canadá como seguidores rápidos.

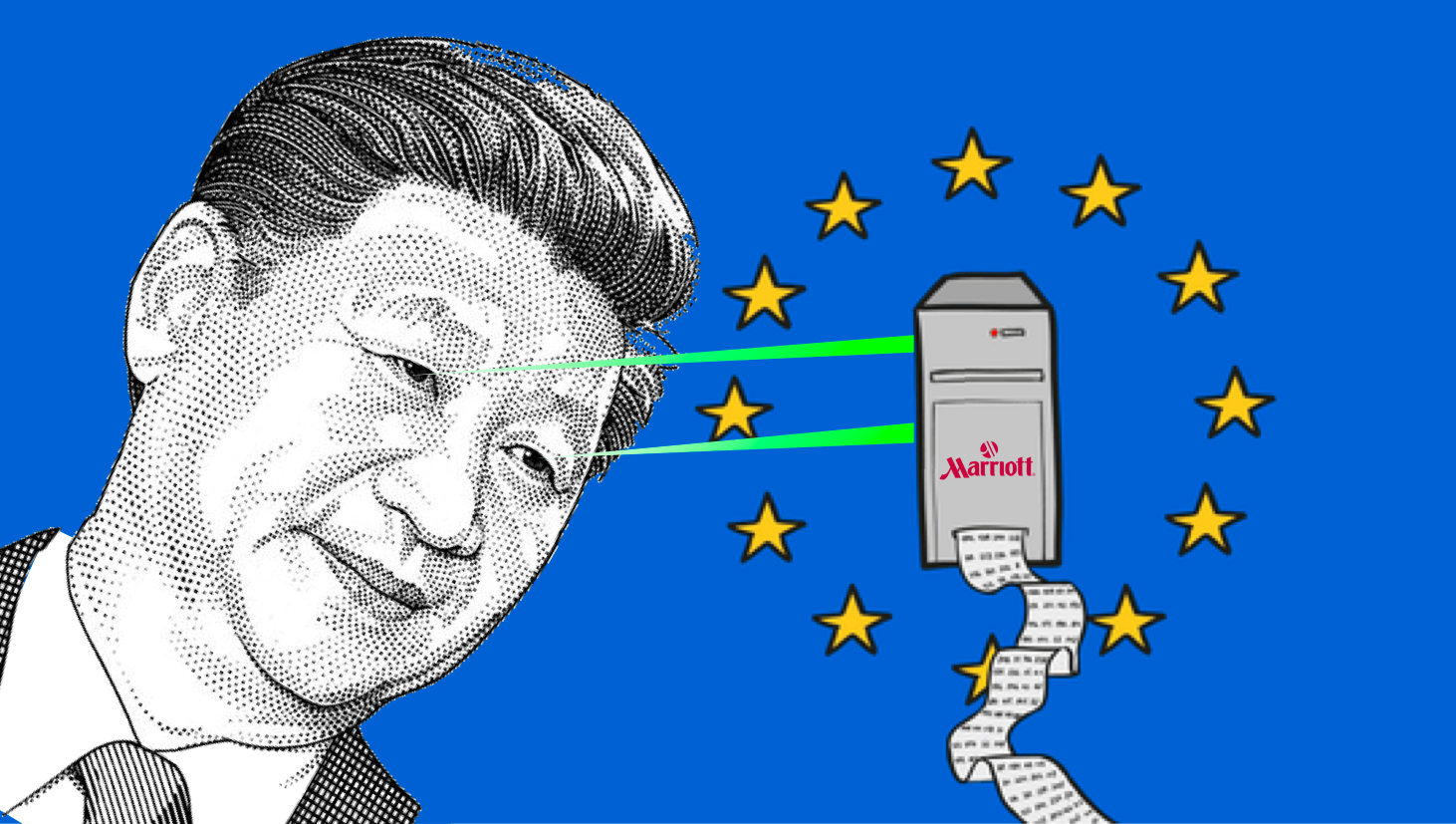

Sem surpresa, a maior parte dos debates sobre soberania de dados ocorreu entre países ocidentais (EUA e UE) e a China. A rápida ascensão da China ao poder veio com muitas reformas, mas o país ainda enfrenta estigmas significativos associados à sua abordagem à privacidade de dados e coleta de inteligência.

A China tem uma visão diferente do Ocidente (e muitos no Oriente) para o futuro da internet:

“A China impulsionou dezenas de regulamentos e padrões técnicos que, em conjunto, reforçam o controle e a visibilidade do governo em todo o ecossistema da Internet, desde a infraestrutura que sustenta a Internet, ao fluxo de dados, à disseminação de informações on-line, à composição do software e hardware que formam a base de tudo, desde o comércio eletrônico até os sistemas de controle industrial.” ~O Atlantico

Então, o que Xi Jinping e a visão da RPC para o futuro da segurança cibernética e da soberania de dados têm a ver com o seu negócio hoteleiro? Em suma, muito.

Soberania de dados e seleção de fornecedores de tecnologia hoteleira

Em março de 2020, o mundo da tecnologia hoteleira ficou chocado quando o presidente americano Donald Trump tomou medidas para bloquear a aquisição do sistema de gerenciamento de propriedades dos EUA StayNTouch por Shiji . Alguns teóricos da conspiração tentaram estabelecer conexões com o relacionamento de Trump com o fundador da Oracle, Larry Ellison, após Shiji cancelar seu contrato de revendedor de longa data com a empresa.

Essas teorias não conseguem colocar a disputa no contexto mais amplo das questões de segurança de dados chinesas nas últimas décadas. O bloqueio de Trump ao acordo de Shiji dificilmente é a primeira gota na disputa cibernética entre o Ocidente e a China. Antes de avaliarmos os riscos potenciais e percebidos associados aos hotéis dos EUA e da Europa que compram tecnologia chinesa, vejamos o histórico da vigilância de dados.

Entendendo o risco no contexto da Huawei

A China dificilmente é o primeiro governo a desenvolver um sistema de monitoramento global. Na década de 1960, o governo americano começou a colaborar com o Reino Unido para desenvolver um sistema global de satélites e backdoors de software que mais tarde se expandiria para outros aliados, como Canadá, Austrália e Nova Zelândia (Five Eyes Intelligence Alliance). A potência global de telecomunicações Huawei é amplamente considerada como a solução da China para o avanço de várias décadas do Ocidente em tecnologia de vigilância.

“A estratégia corporativa da Huawei – ou seja, a estratégia dos serviços de inteligência da China – é conceder descontos maciços na instalação de bits menos críticos de uma rede com a condição de que a Huawei também possa instalar e manter os núcleos”, diz Peter Ziehan , um estrategista de geopolítica.

Em março de 2019, a aliança Five Eyes bloqueou oficialmente a capacidade da Huawei de implantar a tecnologia 5G em seus estados membros. Além disso, o governo dos EUA proibiu as empresas americanas de vender componentes para a empresa. Para os críticos que afirmam que a reação de Trump à aquisição da StayNTouch é uma reação exagerada contundente, oA resposta da Huawei é muito mais severa.

Então, por que essa ação foi tomada contra a Huawei? “A Huawei não teria escolha a não ser entregar dados de rede ao governo chinês se Pequim pedisse, por causa de espionagem e leis de segurança nacional no país”, disseram especialistas à CNBC .

Um contraste gritante com a tecnologia americana e europeia

Há sinais de reforma na China vindos do setor corporativo, mas esses sinais são, na melhor das hipóteses, precoces. Alibaba e Tencent recentemente tentaram recusar o envio de dados para Pequim (em grande parte sem sucesso). Notavelmente, o Alibaba é um investidor minoritário em Shiji depois de fazer um investimento de US$ 486 milhões na empresa em 2014.

Da mesma forma, o WeChat decidiu não armazenar logs de bate-papo em sua plataforma. Muitos acreditam que isso foi para remover a responsabilidade de enviar dados sob demanda para Pequim. Outros são céticos sobre se a empresa está sendo honesta em sua afirmação de que não armazena dados de bate-papo.

Apesar dessas pequenas, mas importantes reformas, o paradigma da soberania democrática ocidental de dados contrasta fortemente com o observado na China, onde empresas americanas e europeias estão em constante litígio em torno de dados de usuários com governos e vice-versa - uma prova dos freios e contrapesos que preservam os direitos e a privacidade dos consumidores. Esses freios e contrapesos estão longe de ser perfeitos, mas estabelecem as bases para o progresso.

Em 2015, a Apple recusou o pedido do governo dos EUA para desbloquear o iPhone de um criminoso, citando seu foco inabalável em segurança e privacidade do usuário. Uma carta da Apple para os clientes do iPhone demonstra o quão difícil é para as autoridades dos EUA violarem a privacidade do consumidor:

“As implicações das exigências do governo são assustadoras. Se o governo puder usar o All Writs Act para facilitar o desbloqueio do seu iPhone, ele terá o poder de acessar o dispositivo de qualquer pessoa para capturar seus dados. O governo pode estender essa violação de privacidade e exigir que a Apple crie um software de vigilância para interceptar suas mensagens, acessar seus registros de saúde ou dados financeiros, rastrear sua localização ou até acessar o microfone ou a câmera do seu telefone sem o seu conhecimento.”Carta do cliente Apple

Não apenas as empresas americanas e europeias têm a capacidade de combater substancialmente seu governo no interesse da privacidade do consumidor, mas os governos ocidentais demonstraram interesse em regulamentar o mesmo para suas contrapartes corporativas. Este fato foi destacado inúmeras vezes nos últimos anos. Talvez o caso de maior destaque esteja relacionado aos reguladores federais dos EUA montando uma ofensiva legal contra o Facebook por lidar com dados de clientes no contexto da Cambridge Analytica . Os reguladores da UE talvez sejam ainda mais agressivos na proteção dos dados do consumidor, como evidenciado por uma ação judicial contra o Google, resultando em umamulta de US$ 57 milhões.

O importante aqui é que as empresas americanas e europeias podem lutar publicamente (e agressivamente) contra o governo e vice-versa. Na China, esse ainda parece não ser o caso e provavelmente representa um risco material para qualquer hotel americano ou europeu que opte por adotar a tecnologia chinesa.

É Só Negócios

Em nossas economias cada vez mais globalizadas, a xenofobia é perigosa e contraproducente. Os argumentos aqui apresentados estão longe disso - são considerações comerciais importantes. A China tem interesse em seu novo tipo de internet patrulhada e, apesar das críticas dos ativistas, esses interesses são bem fundamentados com base em seu desejo de manter a segurança doméstica e evitar distúrbios sociais internos.

Não há “mocinhos” e “bandidos” neste debate, é apenas uma dança política e estratégica entre diferentes interesses e culturas. Dito isto, os interesses nacionais e as visões de mundo da China estão em conflito com os dos países democráticos ocidentais na Europa e na América do Norte, o que significa que as empresas privadas que consideram adotar a tecnologia chinesa precisam considerar as implicações desse conflito. Então, quais são as implicações para empresas privadas como o seu hotel?

Como os hoteleiros experientes sabem, os planejadores de reuniões corporativas de grandes clientes como o Google gerenciam um grupo unido de parceiros hoteleiros que são certificados para realizar reuniões de alto nível. Esses parceiros são examinados de perto com base em protocolos de segurança. Muitas vezes, esses hotéis precisam inserir nomes de código corporativos no PMS no momento da reserva para manter a confidencialidade e mitigar quaisquer riscos potenciais.

Portanto, se grupos corporativos como Google e Amazon exigem ambientes seguros para reuniões em hotéis, não é surpresa que o governo dos EUA exija o mesmo. O governo dos EUA é um importante segmento de grupo corporativo para hotéis. Dadas as medidas tomadas por empresas como Google e Amazon para garantir reuniões seguras, não é de admirar que o governo federal não queira que a China tenha acesso a dados de funcionários do governo e informações de reuniões do governo. Além disso, a China tem um histórico de estar ligada a hackers na indústria hoteleira.

Em fevereiro de 2020, o Departamento de Justiça dos Estados Unidos acusou formalmente quatro membros das forças armadas chinesas em conexão com o hack da Equifax de 2017, vazando informações de identificação sobre milhões de pessoas nos EUA. da mesma operação maior. Este foi um movimento extremamente raro - os EUA raramente apresentam acusações criminais contra oficiais de inteligência estrangeiros para evitar retaliação contra agentes americanos - que destacou a seriedade com que o governo dos EUA levou o ataque ”, escreve o New York Times .

Além disso, há evidências que conectam a China diretamente ao enorme hack da Starwood/Marriott: “O ataque cibernético à cadeia de hotéis Marriott que coletou dados pessoais de cerca de 500 milhões de hóspedes foi parte de um esforço de coleta de inteligência chinesa que também invadiu seguradoras de saúde e a autorização de segurança. arquivos de milhões de americanos, de acordo com duas pessoas informadas sobre a investigação”. Especialistas em segurança apontam o fato de que o vazamento de dados da Starwood nunca foi lançado online para venda na dark web. Eles afirmam que, se os hackers não fizeram isso por dinheiro, é altamente provável que isso esteja relacionado a uma exploração de coleta de inteligência.

Como o seu hotel é afetado?

Existem muitas maneiras técnicas de mitigar esses riscos, como testes de penetração, contratação de uma empresa de auditoria de segurança cibernética, proteção de redes WiFi e muito mais. A coisa mais importante que qualquer hotel pode fazer para mitigar o risco cibernético é ser diligente na seleção do fornecedor de tecnologia hoteleira .

Como vimos no caso do hack da Starwood, a Marriott acabou assumindo a responsabilidade apesar de não ser a parte responsável no momento da violação. O mesmo vale para o seu hotel. Todo gerente e líder de TI precisa entender sua arquitetura de tecnologia, vulnerabilidades e medidas tomadas para proteger seus convidados. As empresas de tecnologia gastam milhões de dólares em engenharia para garantir essa segurança, mas cabe aos compradores de tecnologia hoteleira garantir que eles estejam fazendo as perguntas certas e selecionando os fornecedores certos.

Todo hoteleiro precisa entender a soberania de dados de seus sistemas. É importante considerar os riscos de armazenar seus dados de hóspedes na China ou em outras regiões do mundo que possam ser vulneráveis a vazamentos, hackers ou confisco direto por governos locais.

Outra faceta importante a ser considerada é a viabilidade financeira de seus parceiros de tecnologia. As empresas que estão sem dinheiro ou com dificuldades geralmente não conseguem investir no mesmo nível em segurança cibernética e inovação, o que representa um risco. SaaS significa “software como serviço” e, embora você possa estar “comprando” tecnologia hoje, os compradores mais astutos entendem que estão comprando o futuro desse negócio, incluindo seu roteiro de produtos e investimentos em inovação crítica para se manterem competitivos. Apenas no ano passado, a Drury Hotels foi forçada a notificar os hóspedes sobre um incidente de segurança que ocorreu em um provedor de serviços de tecnologia terceirizado não divulgado envolvendo informações relacionadas a sites de reservas online.

A melhor maneira de garantir que seu grupo hoteleiro não se torne o próximo Drury Hotels é realizar uma extensa diligência em seus fornecedores. Onde eles estão localizados? Onde os dados são armazenados? Quem tem os direitos sobre esses dados? Quanto eles investiram em segurança cibernética? Quais etapas e protocolos existem para garantir que os dados do seu hotel (especialmente os dados confidenciais dos hóspedes) sejam protegidos contra ataques cibernéticos maliciosos?