Personne n'est à l'abri du piratage et des cyberattaques. Presque toutes les grandes chaînes hôtelières et entreprises technologiques ont été piratées ces dernières années. Ce n'est pas seulement l'industrie hôtelière non plus - certaines des plus grandes violations de données de l'histoire ont été infligées aux entreprises technologiques les plus avancées au monde comme Adobe, LinkedIn et eBay .

En tant qu'hôteliers, nous n'avons pas le temps de suivre des cours avancés de cybersécurité en ligne ou de retourner à l'université pour une maîtrise en géopolitique. En même temps, nous craignons tous de plus en plus que notre propriété ne fasse la une des journaux à la une sur les pirates informatiques qui volent des données de l'industrie hôtelière.

Une violation des données des clients nous expose à un examen public, porte atteinte à notre réputation et expose nos entreprises à une responsabilité financière massive.

Bien qu'il soit impossible de prévenir carrément les cyberattaques dans l'environnement commercial numérique complexe d'aujourd'hui, nous sommes tous responsables de la protection des clients et de l'atténuation des risques au mieux de nos capacités. Afin de vous aider à protéger vos clients et votre entreprise hôtelière, vous devez d'abord comprendre un peu l'histoire récente du piratage.

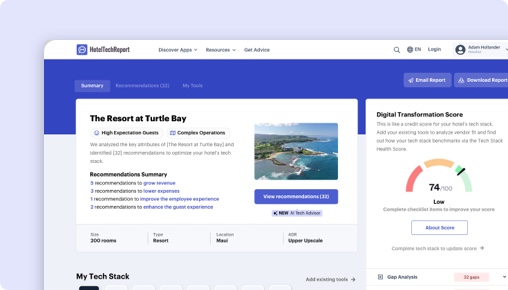

Cet article vous informera sur les dernières tendances en matière de sécurité des données. Il appliquera ensuite ces apprentissages à la prise de décision en matière de technologie hôtelière . Plus précisément, nous allons nous concentrer sur la manière d'atténuer les risques associés à la sélection des fournisseurs grâce à la sélection géographique, à la diligence financière et à l'architecture informatique.

Souveraineté des données et cybersécurité

La souveraineté des données fait référence aux droits et au stockage des données de l'entreprise et des clients en fonction de la géographie. L'objectif principal des lois sur la souveraineté des données est de sécuriser les données et d'assurer la confidentialité des populations contre les menaces étrangères. La souveraineté des données a commencé à se populariser au moment où les lois GDPR sont entrées en vigueur. Le mouvement de confidentialité des données a été largement mené par l'Europe avec les États-Unis et le Canada comme suiveurs rapides.

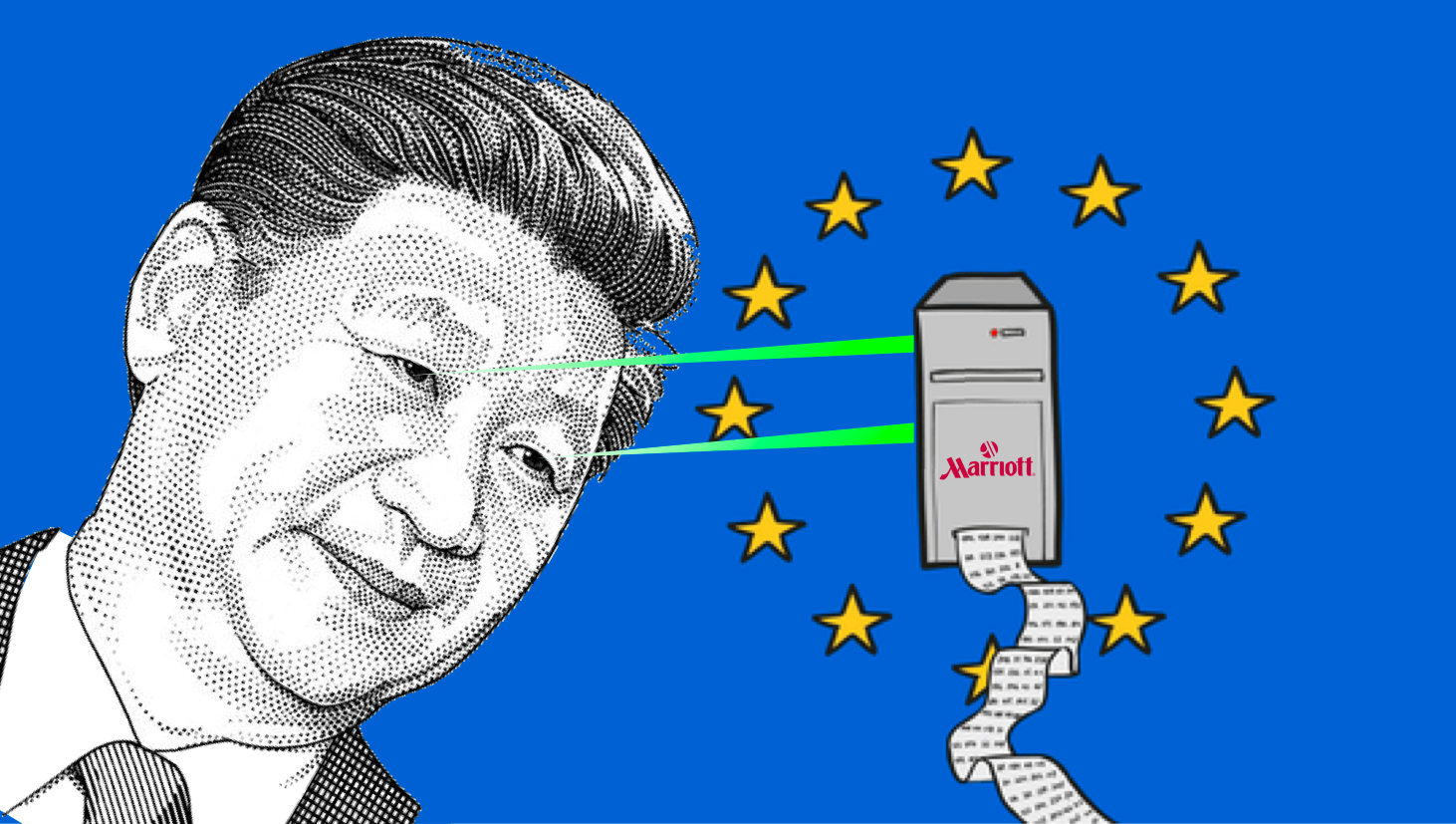

Sans surprise, la part du lion des débats sur la souveraineté des données a eu lieu entre les pays occidentaux (États-Unis et UE) et la Chine. La montée rapide au pouvoir de la Chine s'est accompagnée de nombreuses réformes, mais le pays est toujours confronté à des stigmates importants associés à son approche de la confidentialité des données et de la collecte de renseignements.

La Chine a une vision différente de l'Occident (et de beaucoup à l'Est) pour l'avenir d'Internet :

"La Chine a imposé des dizaines de réglementations et de normes techniques qui, conjointement, renforcent le contrôle et la visibilité du gouvernement sur l'ensemble de l'écosystème Internet, de l'infrastructure qui sous-tend Internet, au flux de données, à la diffusion d'informations en ligne, à la composition des logiciels et du matériel qui constituent la base de tout, du commerce électronique aux systèmes de contrôle industriels. » ~ L'Atlantique

Alors, qu'est-ce que la vision de Xi Jinping et de la RPC pour l'avenir de la cybersécurité et de la souveraineté des données a à voir avec votre activité hôtelière ? Bref, beaucoup.

Souveraineté des données et sélection des fournisseurs de technologie hôtelière

En mars 2020, le monde de la technologie hôtelière a été choqué lorsque le président américain Donald Trump a pris des mesures pour bloquer l'acquisition par Shiji du système américain de gestion immobilière StayNTouch . Certains théoriciens du complot ont tenté d'établir des liens avec la relation de Trump avec le fondateur d'Oracle, Larry Ellison, à la suite de l'annulation par Shiji de son accord de revendeur de longue date avec l'entreprise.

Ces théories ne parviennent pas à placer le différend dans le contexte plus large des problèmes de sécurité des données chinoises au cours des dernières décennies. Le blocage par Trump de l'accord de Shiji n'est pas la première goutte qui fait déborder le vase dans le cyber différend entre l'Occident et la Chine. Avant d'évaluer les risques potentiels et perçus associés aux hôtels américains et européens achetant la technologie chinoise, examinons l'historique de la surveillance des données.

Comprendre le risque dans le contexte de Huawei

La Chine n'est pas le premier gouvernement à développer un système de surveillance mondial. Dans les années 1960, le gouvernement américain a commencé à collaborer avec le Royaume-Uni pour développer un système mondial de satellites et de portes dérobées logicielles qui s'étendra plus tard à d'autres alliés tels que le Canada, l'Australie et la Nouvelle-Zélande (Five Eyes Intelligence Alliance). La centrale mondiale des télécommunications Huawei est largement considérée comme la solution de la Chine à l'avance de plusieurs décennies de l'Occident sur la technologie de surveillance.

"La stratégie d'entreprise de Huawei - c'est-à-dire la stratégie des services de renseignement chinois - est d'accorder des remises massives sur l'installation des bits les moins critiques d'un réseau à condition que Huawei puisse également installer et entretenir les c?urs", explique Peter Ziehan . grand stratège géopolitique.

En mars 2019, l'alliance Five Eyes a officiellement bloqué la capacité de Huawei à déployer la technologie 5G dans ses États membres. De plus, le gouvernement américain a interdit aux entreprises américaines de vendre des composants à l'entreprise. Pour les critiques qui affirment que la réaction de Trump à l'acquisition de StayNTouch est une réaction excessive brutale, la réponse de Huawei est d'un ordre de grandeur plus sévère.

Alors pourquoi cette action a-t-elle été prise contre Huawei ? "Huawei n'aurait d'autre choix que de remettre les données du réseau au gouvernement chinois si Pékin le demandait, en raison des lois sur l'espionnage et la sécurité nationale dans le pays", ont déclaré des experts à CNBC .

Un contraste frappant avec la technologie américaine et européenne

Il y a des signes de réforme en Chine provenant du secteur des entreprises, mais ces signes sont au mieux précoces. Alibaba et Tencent ont récemment tenté de refuser l'envoi de données à Pékin (la plupart du temps sans succès). Notamment, Alibaba est un investisseur minoritaire à Shiji après avoir investi 486 millions de dollars dans l'entreprise en 2014.

De même, WeChat a pris la décision de ne pas stocker les journaux de chat sur sa plateforme. Beaucoup pensent qu'il s'agissait de supprimer la responsabilité d'envoyer des données à la demande à Pékin. D'autres sont sceptiques quant à l'honnêteté de l'entreprise en affirmant qu'elle ne stocke pas les données de chat .

Malgré ces réformes modestes mais importantes, le paradigme de la souveraineté démocratique occidentale des données contraste fortement avec celui observé en Chine, où les entreprises américaines et européennes sont en litige constant avec les gouvernements concernant les données des utilisateurs et vice versa - un témoignage des freins et contrepoids qui préservent les droits et la vie privée des consommateurs. Ces freins et contrepoids sont loin d'être parfaits, mais ils jettent les bases du progrès.

En 2015, Apple a refusé la demande du gouvernement américain de déverrouiller l'iPhone d'un criminel, invoquant son indéfectible concentration sur la sécurité et la confidentialité des utilisateurs. Une lettre d'Apple aux clients d'iPhone montre à quel point il est difficile pour les autorités américaines de violer la vie privée des consommateurs :

« Les implications des demandes du gouvernement sont effrayantes. Si le gouvernement peut utiliser la loi All Writs Act pour faciliter le déverrouillage de votre iPhone, il aurait le pouvoir d'accéder à l'appareil de n'importe qui pour capturer ses données. Le gouvernement pourrait étendre cette violation de la vie privée et exiger qu'Apple construise un logiciel de surveillance pour intercepter vos messages, accéder à vos dossiers de santé ou à vos données financières, suivre votre position ou même accéder au microphone ou à la caméra de votre téléphone à votre insu. Lettre client Apple

Non seulement les entreprises américaines et européennes ont la capacité de combattre substantiellement leur gouvernement dans l'intérêt de la vie privée des consommateurs, mais les gouvernements occidentaux ont démontré un intérêt à réglementer la même chose pour leurs homologues. Ce fait a été souligné à de nombreuses reprises ces dernières années. L'affaire la plus médiatisée concerne peut-être les régulateurs fédéraux américains qui ont lancé une offensive juridique contre Facebook pour le traitement des données des clients dans le cadre de Cambridge Analytica . Les régulateurs de l'UE sont peut-être encore plus agressifs dans leur protection des données des consommateurs, comme en témoigne un procès contre Google entraînant une amende de 57 millions de dollars .

Le point important à retenir ici est que les entreprises américaines et européennes peuvent publiquement (et agressivement) combattre le gouvernement et vice versa. En Chine, cela ne semble toujours pas être le cas et cela pose probablement un risque important pour toute propriété hôtelière américaine ou européenne qui choisit d'adopter la technologie chinoise.

C'est juste des affaires

Dans nos économies de plus en plus mondialisées, la xénophobie est dangereuse et contre-productive. Les arguments avancés ici sont loin de cela - ce sont des considérations commerciales importantes. La Chine a un intérêt direct dans son nouveau type d' Internet surveillé et malgré les critiques des militants, ces intérêts sont bien fondés sur la base de son désir de maintenir la sécurité intérieure et de prévenir les troubles sociaux internes.

Il n'y a pas de « gentils » et de « méchants » dans ce débat, c'est simplement une danse politique et stratégique entre différents intérêts et cultures. Cela dit, les intérêts nationaux et les visions du monde de la Chine sont en conflit flagrant avec ceux des pays occidentaux démocratiques d'Europe et d'Amérique du Nord, ce qui signifie que les entreprises privées qui envisagent d'adopter la technologie chinoise doivent tenir compte des implications de ce conflit. Alors, quelles sont les implications pour les entreprises privées comme votre hôtel ?

Comme les hôteliers expérimentés le savent, les planificateurs de réunions d'entreprise de grands clients comme Google gèrent un groupe soudé de partenaires hôteliers certifiés pour organiser des réunions de haut niveau. Ces partenaires sont étroitement contrôlés en fonction des protocoles de sécurité. Souvent, ces hôtels doivent entrer des noms de code d'entreprise dans le PMS lors de la réservation afin de maintenir la confidentialité et d'atténuer les risques potentiels.

Donc, si des groupes d'entreprises comme Google et Amazon ont besoin d'environnements de réunion hôteliers sécurisés, il n'est pas surprenant que le gouvernement américain exige la même chose. Le gouvernement américain est un segment majeur du groupe d'entreprises pour les hôtels. Compte tenu des mesures prises par des entreprises comme Google et Amazon pour garantir des réunions sécurisées, il n'est pas étonnant que le gouvernement fédéral ne veuille pas que la Chine ait accès aux données des employés du gouvernement et aux informations sur les réunions du gouvernement. De plus, la Chine a une histoire d'être liée au piratage de l'industrie hôtelière.

En février 2020, le ministère de la Justice des États-Unis a officiellement inculpé quatre membres de l'armée chinoise dans le cadre du piratage d'Equifax en 2017 qui a divulgué des informations d'identification sur des millions de personnes aux États-Unis. de la même opération plus importante. C'était une décision extrêmement rare - les États-Unis déposent rarement des accusations criminelles contre des agents de renseignement étrangers afin d'éviter des représailles contre des agents américains - qui a souligné à quel point le gouvernement américain a pris l'attaque au sérieux », écrit le New York Times .

De plus, il existe des preuves reliant directement la Chine au piratage massif de Starwood/Marriott : « La cyberattaque contre la chaîne d'hôtels Marriott qui a collecté les données personnelles d'environ 500 millions de clients faisait partie d'un effort de collecte de renseignements chinois qui a également piraté les assureurs maladie et l'autorisation de sécurité. fichiers de millions d'Américains supplémentaires, selon deux personnes informées de l'enquête. Les experts en sécurité soulignent le fait que la fuite de données de Starwood n'a jamais été mise en ligne pour la vente sur le dark web. Ils affirment que si les pirates n'ont pas fait cela pour l'argent, il est fort probable que cela soit lié à un exploit de collecte de renseignements.

Comment votre hôtel est-il affecté ?

Il existe de nombreux moyens techniques pour atténuer ces risques, tels que les tests d'intrusion, l'embauche d'un cabinet d'audit en cybersécurité, la sécurisation des réseaux WiFi, etc. La chose la plus importante qu'un hôtel puisse faire pour atténuer le cyber-risque est d'être diligent dans la sélection des fournisseurs de technologie hôtelière .

Comme nous l'avons vu dans le cas du piratage de Starwood, Marriott a fini par assumer la responsabilité alors qu'il n'était pas la partie responsable au moment de la violation. Il en va de même pour votre hôtel. Chaque responsable et responsable informatique doit comprendre son architecture technologique, ses vulnérabilités et les mesures prises pour protéger ses clients. Les entreprises technologiques dépensent des millions de dollars en ingénierie pour assurer cette sécurité, mais il incombe aux acheteurs de technologie hôtelière de s'assurer qu'ils posent les bonnes questions et sélectionnent les bons fournisseurs.

Chaque hôtelier doit comprendre la souveraineté des données de ses systèmes. Il est important de prendre en compte les risques liés au stockage des données de vos clients en Chine ou dans d'autres régions du monde qui pourraient être vulnérables aux fuites, au piratage ou à la confiscation directe par les gouvernements locaux.

Un autre aspect important à considérer est la viabilité financière de vos partenaires technologiques. Les entreprises à court de liquidités ou en difficulté ne sont souvent pas en mesure d'investir au même niveau dans la cybersécurité et l'innovation, ce qui présente un risque. SaaS signifie "logiciel en tant que service" et même si vous "achetez" de la technologie aujourd'hui, les acheteurs les plus avisés comprennent qu'ils achètent l'avenir de cette entreprise, y compris leur feuille de route de produits et leurs investissements dans l'innovation critique pour rester compétitifs. L'année dernière, Drury Hotels a été contraint d'informer les clients d'un incident de sécurité survenu sur un fournisseur de services technologiques tiers non divulgué impliquant des informations liées aux sites de réservation en ligne.

La meilleure façon de s'assurer que votre groupe hôtelier ne devienne pas le prochain Drury Hotels est de faire preuve d'une grande diligence vis-à-vis de vos fournisseurs. Où sont-ils situés ? Où les données sont-elles stockées ? Qui a les droits sur ces données ? Combien ont-ils investi dans la cybersécurité ? Quelles mesures et quels protocoles existent pour garantir que les données de votre hôtel (en particulier les données sensibles des clients) sont protégées contre les cyberattaques malveillantes ?