Nadie es inmune a la piratería y los ataques cibernéticos. Casi todas las principales cadenas hoteleras y empresas tecnológicas han sido pirateadas en los últimos años. No se trata solo de la industria hotelera: algunas de las filtraciones de datos más grandes de la historia se han infligido a las empresas tecnológicas más avanzadas del mundo, como Adobe, LinkedIn y eBay .

Como hoteleros, no tenemos tiempo para tomar cursos avanzados de ciberseguridad en línea o volver a la universidad para obtener una maestría en geopolítica. Al mismo tiempo, todos tememos cada vez más que nuestra propiedad aparezca en el próximo titular de periódico de primera plana sobre piratas informáticos que roban datos de la industria hotelera.

La filtración de datos de un huésped nos expone al escrutinio público, daña nuestra reputación y expone a nuestras empresas a una enorme responsabilidad financiera.

Si bien es imposible prevenir por completo los ataques cibernéticos en el complejo entorno empresarial digital actual, todos somos responsables de proteger a los huéspedes y mitigar los riesgos lo mejor que podamos. Para ayudarlo a proteger a sus clientes y su negocio hotelero, primero deberá comprender un poco sobre la historia reciente de la piratería.

Este artículo le informará sobre las últimas tendencias en seguridad de datos. Luego aplicará estos aprendizajes a la toma de decisiones de tecnología hotelera . Específicamente, nos centraremos en cómo mitigar los riesgos asociados con la selección de proveedores a través de la selección geográfica, la diligencia financiera y la arquitectura de TI.

Soberanía de Datos y Ciberseguridad

La soberanía de datos se refiere a los derechos y el almacenamiento de datos de empresas y clientes en función de la geografía. El objetivo principal de las leyes de soberanía de datos es proteger los datos y garantizar la privacidad de las poblaciones frente a amenazas extranjeras. La soberanía de datos comenzó a popularizarse cuando las leyes GDPR entraron en vigencia. El movimiento de privacidad de datos ha sido encabezado en gran medida por Europa, con Estados Unidos y Canadá como seguidores rápidos.

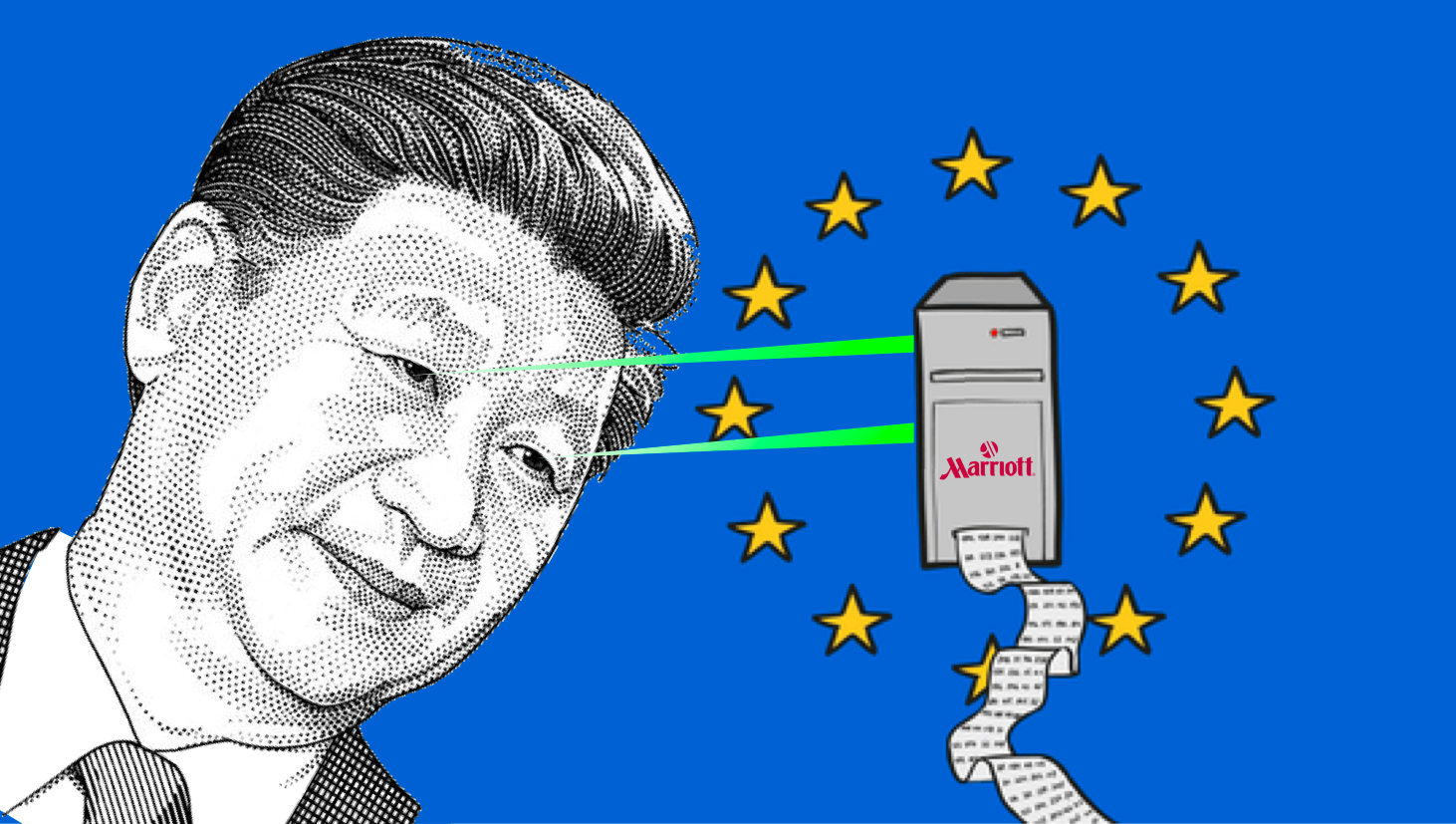

Como era de esperar, la mayor parte de los debates sobre la soberanía de los datos se han producido entre los países occidentales (EE. UU. y la UE) y China. El rápido ascenso al poder de China ha venido acompañado de muchas reformas, pero el país todavía enfrenta estigmas significativos asociados con su enfoque de la privacidad de datos y la recopilación de inteligencia.

China tiene una visión diferente a la de Occidente (y muchos en el Este) para el futuro de Internet:

?China ha impulsado docenas de regulaciones y estándares técnicos que, en conjunto, refuerzan el control del gobierno y la visibilidad de todo el ecosistema de Internet, desde la infraestructura que sustenta Internet, hasta el flujo de datos, la difusión de información en línea, hasta la composición del software y el hardware que forman la base de todo, desde el comercio electrónico hasta los sistemas de control industrial?. ~ El Atlántico

Entonces, ¿qué tiene que ver la visión de Xi Jinping y la República Popular China para el futuro de la ciberseguridad y la soberanía de los datos con su negocio hotelero? En resumen, mucho.

Soberanía de datos y selección de proveedores de tecnología hotelera

En marzo de 2020, el mundo de la tecnología hotelera se sorprendió cuando el presidente estadounidense, Donald Trump , tomó medidas para bloquear la adquisición por parte de Shiji del sistema de administración de propiedades de EE. UU. StayNTouch . Algunos teóricos de la conspiración intentaron establecer conexiones con la relación de Trump con el fundador de Oracle, Larry Ellison, luego de que Shiji cancelara su antiguo acuerdo de reventa con la empresa.

Estas teorías no logran ubicar la disputa en el contexto más amplio de los problemas de seguridad de datos chinos en las últimas décadas. El bloqueo de Trump al acuerdo de Shiji no es la primera gota en la disputa cibernética entre Occidente y China. Antes de evaluar los riesgos potenciales y percibidos asociados con los hoteles estadounidenses y europeos que compran tecnología china, echemos un vistazo a la historia de la vigilancia de datos.

Comprender el riesgo en el contexto de Huawei

China no es el primer gobierno en desarrollar un sistema de monitoreo global. En la década de 1960, el gobierno estadounidense comenzó a colaborar con el Reino Unido para desarrollar un sistema global de satélites y puertas traseras de software que luego se expandiría a otros aliados como Canadá, Australia y Nueva Zelanda (Five Eyes Intelligence Alliance). La potencia mundial de las telecomunicaciones, Huawei, es ampliamente considerada como la solución de China a la ventaja de varias décadas de Occidente en tecnología de vigilancia.

?La estrategia corporativa de Huawei, es decir, la estrategia de los servicios de inteligencia de China, es otorgar descuentos masivos en la instalación de los bits menos críticos de una red con la condición de que Huawei también pueda instalar y mantener los núcleos?, dice Peter Ziehan , un estratega líder en geopolítica.

En marzo de 2019, la alianza Five Eyes bloqueó oficialmente la capacidad de Huawei para implementar la tecnología 5G en sus estados miembros. Además, el gobierno de EE. UU. prohibió a las empresas estadounidenses vender componentes a la empresa. Para los críticos que afirman que la reacción de Trump a la adquisición de StayNTouch es una reacción exagerada contundente, la respuesta de Huawei es mucho más severa.

Entonces, ¿por qué se tomó esta medida contra Huawei? ?Huawei no tendría más remedio que entregar los datos de la red al gobierno chino si Beijing lo solicitara, debido a las leyes de espionaje y seguridad nacional en el país?, dijeron expertos a CNBC .

Un marcado contraste con la tecnología estadounidense y europea

Hay señales de reforma en China provenientes del sector corporativo, pero estas señales son tempranas en el mejor de los casos. Alibaba y Tencent han intentado recientemente rechazar el envío de datos a Beijing (en su mayoría sin éxito). En particular, Alibaba es un inversionista minoritario en Shiji después de realizar una inversión de $ 486 millones en la empresa en 2014.

De manera similar, WeChat tomó la decisión de no almacenar registros de chat en su plataforma. Muchos creen que esto fue para eliminar la responsabilidad de enviar datos a pedido a Beijing. Otros se muestran escépticos sobre si la empresa está siendo honesta al afirmar que no almacena datos de chat .

A pesar de estas pequeñas pero importantes reformas, el paradigma dentro de la soberanía democrática occidental de los datos contrasta marcadamente con el que se observa en China, donde las empresas estadounidenses y europeas están en constante litigio en torno a los datos de los usuarios con los gobiernos y viceversa, un testimonio de los controles y equilibrios que preservan los derechos y la privacidad de los consumidores. Estos controles y equilibrios están lejos de ser perfectos, pero sientan las bases para el progreso.

En 2015, Apple rechazó la solicitud del gobierno de EE. UU. de desbloquear el iPhone de un delincuente citando su enfoque inquebrantable en la seguridad y la privacidad del usuario. Una carta de Apple a los clientes de iPhone demuestra lo difícil que es para las autoridades estadounidenses violar la privacidad del consumidor:

?Las implicaciones de las demandas del gobierno son escalofriantes. Si el gobierno puede usar la All Writs Act para facilitar el desbloqueo de su iPhone, tendría el poder de acceder al dispositivo de cualquier persona para capturar sus datos. El gobierno podría extender esta violación de la privacidad y exigir que Apple cree un software de vigilancia para interceptar sus mensajes, acceder a sus registros de salud o datos financieros, rastrear su ubicación o incluso acceder al micrófono o la cámara de su teléfono sin su conocimiento?. Carta de cliente de Apple

Las empresas estadounidenses y europeas no solo tienen la capacidad de luchar sustancialmente contra su gobierno en interés de la privacidad del consumidor, sino que los gobiernos occidentales han demostrado interés en regular lo mismo para sus contrapartes corporativas. Este hecho ha sido destacado en numerosas ocasiones en los últimos años. Quizás el caso de mayor perfil se relaciona con los reguladores federales de EE. UU. que están montando una ofensiva legal contra Facebook por su manejo de datos de clientes en el contexto de Cambridge Analytica . Los reguladores de la UE son quizás incluso más agresivos en la protección de los datos de los consumidores, como lo demuestra una demanda contra Google que resultó en una multa de $ 57 millones .

La conclusión importante aquí es que las empresas estadounidenses y europeas pueden luchar públicamente (y agresivamente) contra el gobierno y viceversa. En China, ese todavía parece no ser el caso y eso probablemente representa un riesgo material para cualquier propiedad hotelera estadounidense o europea que decida adoptar la tecnología china.

es solo negocio

En nuestras economías cada vez más globalizadas, la xenofobia es peligrosa y contraproducente. Los argumentos que se hacen aquí están lejos de eso: se trata de importantes consideraciones comerciales. China tiene un interés creado en su nuevo tipo de Internet vigilado y, a pesar de las críticas de los activistas, esos intereses están bien fundados en su deseo de mantener la seguridad interna y evitar disturbios sociales internos.

No hay ?chicos buenos? y ?chicos malos? en este debate, es simplemente un baile político y estratégico entre diferentes intereses y culturas. Dicho esto, los intereses nacionales y la visión del mundo de China están en marcado conflicto con los de los países occidentales democráticos de Europa y América del Norte, lo que significa que las empresas privadas que consideren adoptar la tecnología china deben considerar las implicaciones de ese conflicto. Entonces, ¿cuáles son las implicaciones para las empresas privadas como su hotel?

Como saben los hoteleros experimentados, los planificadores de reuniones corporativas de clientes importantes como Google administran un grupo muy unido de socios hoteleros que están certificados para organizar reuniones de alto perfil. Estos socios son examinados de cerca en función de los protocolos de seguridad. A menudo, estos hoteles necesitan ingresar nombres de códigos corporativos en el PMS al realizar la reserva para mantener la confidencialidad y mitigar cualquier riesgo potencial.

Entonces, si grupos corporativos como Google y Amazon requieren entornos seguros para reuniones en hoteles, no sorprende que el gobierno de EE. UU. exija lo mismo. El gobierno de EE. UU. es un importante segmento de grupo corporativo para hoteles. Dados los pasos tomados por corporaciones como Google y Amazon para garantizar reuniones seguras, no es de extrañar que el gobierno federal no quiera que China tenga acceso a los datos de los trabajadores del gobierno y la información de las reuniones del gobierno. Además, China tiene un historial de estar vinculada a la piratería de la industria hotelera.

En febrero de 2020, el Departamento de Justicia de los Estados Unidos acusó formalmente a cuatro miembros del ejército chino en relación con el hackeo de Equifax de 2017 que filtró información de identificación sobre millones de personas en los EE. de la misma operación mayor. Este fue un movimiento extremadamente raro (EE. UU. rara vez presenta cargos penales contra agentes de inteligencia extranjeros para evitar represalias contra los agentes estadounidenses) que subrayó la seriedad con la que el gobierno de EE. UU. se tomó el ataque?, escribe el New York Times .

Además, hay pruebas que conectan a China directamente con el hackeo masivo de Starwood/Marriott: ?El ciberataque a la cadena de hoteles Marriott que recopiló datos personales de aproximadamente 500 millones de huéspedes fue parte de un esfuerzo de recopilación de inteligencia chino que también hackeó las aseguradoras de salud y la autorización de seguridad. archivos de millones de estadounidenses más, según dos personas informadas sobre la investigación?. Los expertos en seguridad señalan el hecho de que la filtración de datos de Starwood nunca se puso a la venta en línea en la dark web. Afirman que si los piratas informáticos no hicieron esto por el dinero, es muy probable que esto estuviera relacionado con un exploit de recopilación de inteligencia.

¿Cómo se ve afectado su hotel?

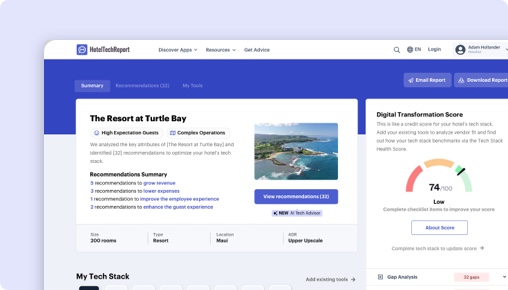

Hay muchas formas técnicas de mitigar estos riesgos, como las pruebas de penetración, la contratación de una firma de auditoría de seguridad cibernética, la seguridad de las redes WiFi y más. Lo más importante que cualquier hotel puede hacer para mitigar el riesgo cibernético es ser diligente en la selección de proveedores de tecnología hotelera .

Como vimos en el caso del hackeo de Starwood, Marriott terminó asumiendo la responsabilidad a pesar de no ser la parte responsable en el momento de la infracción. Lo mismo ocurre con su hotel. Todos los gerentes y líderes de TI deben comprender su arquitectura tecnológica, las vulnerabilidades y los pasos que se toman para proteger a sus invitados. Las empresas de tecnología gastan millones de dólares en ingeniería para garantizar esta seguridad, pero los compradores de tecnología hotelera deben asegurarse de que están haciendo las preguntas correctas y seleccionando a los proveedores correctos.

Todo hotelero necesita comprender la soberanía de los datos de sus sistemas. Es importante considerar los riesgos de almacenar los datos de sus huéspedes en China u otras regiones del mundo que podrían ser vulnerables a fugas, piratería o confiscación directa por parte de los gobiernos locales.

Otro aspecto importante a considerar es la viabilidad financiera de sus socios tecnológicos. Las empresas que tienen problemas de liquidez o luchan a menudo no pueden invertir al mismo nivel en ciberseguridad e innovación, lo que representa un riesgo. SaaS significa "software como servicio" y, si bien es posible que esté "comprando" tecnología hoy, los compradores más astutos entienden que están comprando el futuro de ese negocio, incluida la hoja de ruta de su producto y las inversiones en innovación crítica para seguir siendo competitivos. Apenas el año pasado, Drury Hotels se vio obligado a notificar a los huéspedes sobre un incidente de seguridad que ocurrió en un proveedor de servicios de tecnología externo no revelado que involucraba información relacionada con los sitios de reserva en línea.

La mejor manera de asegurarse de que su grupo hotelero no se convierta en el próximo Drury Hotels es realizar una gran diligencia con sus proveedores. ¿Dónde están ubicados? ¿Dónde se almacenan los datos? ¿Quién tiene los derechos sobre esos datos? ¿Cuánto han invertido en ciberseguridad? ¿Qué pasos y protocolos existen para garantizar que los datos de su hotel (especialmente los datos confidenciales de los huéspedes) se protejan de ataques cibernéticos maliciosos?