Nessuno è immune da hacking e attacchi informatici. Quasi tutte le principali catene alberghiere e società tecnologiche sono state violate negli ultimi anni. Non si tratta solo del settore alberghiero: alcune delle più grandi violazioni dei dati della storia sono state inflitte alle società tecnologiche più avanzate del mondo come Adobe, LinkedIn ed eBay .

Come albergatori non abbiamo tempo per seguire corsi avanzati di cybersecurity online o tornare al college per un master in geopolitica. Allo stesso tempo, abbiamo tutti sempre più paura che la nostra proprietà venga inserita nel prossimo titolo di giornale in prima pagina sugli hacker che rubano dati dal settore alberghiero.

Una violazione dei dati degli ospiti ci apre al controllo pubblico, danneggia la nostra reputazione ed espone le nostre attività a enormi responsabilità finanziarie.

Sebbene sia impossibile prevenire completamente gli attacchi informatici nel complesso ambiente delle imprese digitali di oggi, siamo tutti responsabili della protezione degli ospiti e della mitigazione dei rischi al meglio delle nostre capacità. Per aiutarti a proteggere i tuoi clienti e la tua attività alberghiera, dovrai prima capire un po' la storia recente dell'hacking.

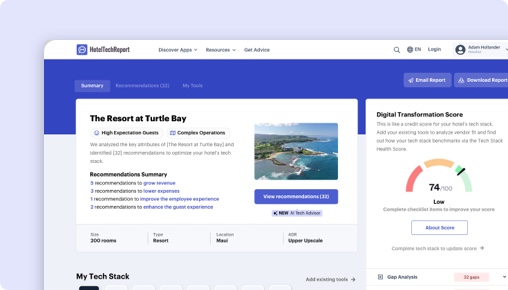

Questo articolo ti informerà sulle ultime tendenze in materia di sicurezza dei dati. Applicherà quindi queste conoscenze al processo decisionale relativo alla tecnologia alberghiera . In particolare, ci concentreremo su come mitigare i rischi associati alla selezione dei fornitori attraverso lo screening geografico, la diligenza finanziaria e l'architettura IT.

Sovranità dei dati e sicurezza informatica

La sovranità dei dati si riferisce ai diritti e all'archiviazione dei dati dell'azienda e dei clienti in base all'area geografica. Lo scopo principale delle leggi sulla sovranità dei dati è proteggere i dati e garantire la privacy delle popolazioni dalle minacce straniere. La sovranità dei dati ha iniziato a diffondersi nel periodo in cui sono entrate in vigore le leggi GDPR . Il movimento per la privacy dei dati è stato in gran parte guidato dall'Europa, con Stati Uniti e Canada come rapidi seguaci.

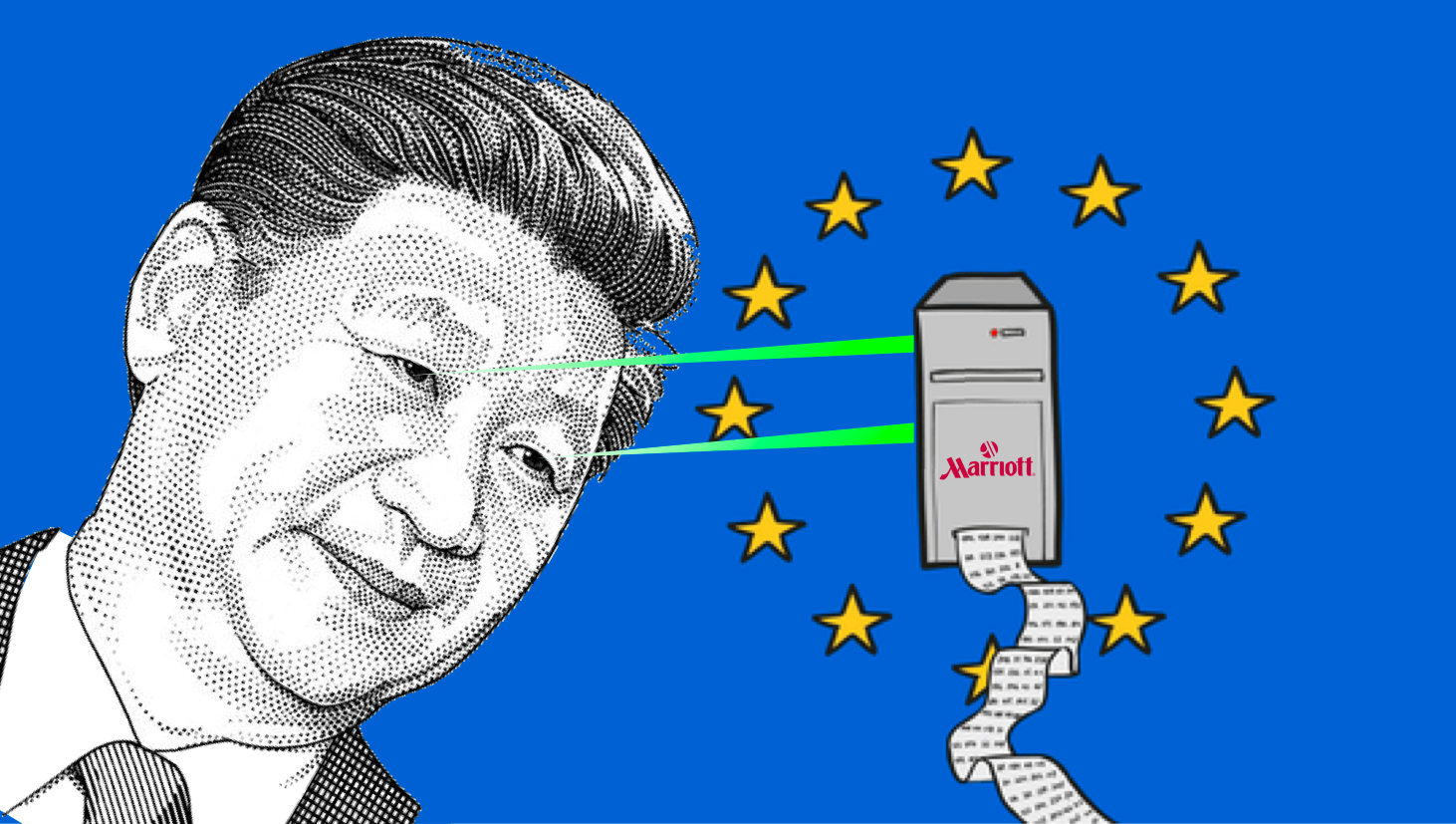

Non sorprende che la parte del leone nei dibattiti sulla sovranità dei dati si sia verificata tra i paesi occidentali (USA e UE) e la Cina. La rapida ascesa al potere della Cina è stata accompagnata da molte riforme, ma il paese deve ancora affrontare stigmi significativi associati al suo approccio alla privacy dei dati e alla raccolta di informazioni.

La Cina ha una visione diversa dall'Occidente (e da molti in Oriente) per il futuro di Internet:

"La Cina ha approvato dozzine di regolamenti e standard tecnici che, insieme, rafforzano il controllo e la visibilità del governo sull'intero ecosistema di Internet, dall'infrastruttura che sta alla base di Internet, al flusso di dati, alla diffusione di informazioni online, alla composizione del software e dell'hardware che costituiscono la base di tutto, dall'e-commerce ai sistemi di controllo industriale". ~ L'Atlantico

Allora, cosa ha a che fare la visione di Xi Jinping e della RPC per il futuro della sicurezza informatica e della sovranità dei dati con la tua attività alberghiera? Insomma, molto.

Sovranità dei dati e selezione dei fornitori di tecnologia alberghiera

Nel marzo del 2020 il mondo della tecnologia alberghiera è rimasto scioccato quando il presidente americano Donald Trump è intervenuto per bloccare l'acquisizione da parte di Shiji del sistema di gestione della proprietà statunitense StayNTouch . Alcuni teorici della cospirazione hanno tentato di tracciare collegamenti con la relazione di Trump con il fondatore di Oracle Larry Ellison sulla scia dell'annullamento di Shiji del suo accordo di rivenditore di lunga data con l'azienda.

Queste teorie non riescono a collocare la controversia nel più ampio contesto dei problemi di sicurezza dei dati cinesi negli ultimi decenni. Il blocco dell'accordo di Shiji da parte di Trump non è certo la prima goccia di goccia nella disputa informatica tra Occidente e Cina. Prima di valutare i rischi potenziali e percepiti associati agli hotel statunitensi ed europei che acquistano tecnologia cinese, diamo un'occhiata alla storia della sorveglianza dei dati.

Comprendere il rischio nel contesto di Huawei

La Cina non è certo il primo governo a sviluppare un sistema di monitoraggio globale. Negli anni '60 il governo americano iniziò a collaborare con il Regno Unito per sviluppare un sistema globale di satelliti e backdoor software che si sarebbe poi esteso ad altri alleati come Canada, Australia e Nuova Zelanda (Five Eyes Intelligence Alliance). La potenza mondiale delle telecomunicazioni Huawei è ampiamente considerata come la soluzione della Cina al vantaggio decennale dell'Occidente sulla tecnologia di sorveglianza.

"La strategia aziendale di Huawei - vale a dire la strategia dei servizi di intelligence cinesi - consiste nel concedere enormi sconti sull'installazione dei bit meno critici di una rete a condizione che Huawei possa anche installare e mantenere i core", afferma Peter Ziehan , un principale stratega della geopolitica.

Nel marzo del 2019, l'alleanza Five Eyes ha ufficialmente bloccato la capacità di Huawei di implementare la tecnologia 5G nei suoi stati membri. Inoltre, il governo degli Stati Uniti ha vietato alle aziende statunitensi di vendere componenti all'azienda. Per i critici che affermano che la reazione di Trump all'acquisizione di StayNTouch sia una netta reazione eccessiva, la risposta di Huawei è di ordini di grandezza più severi.

Allora perché questa azione è stata intrapresa contro Huawei? "Huawei non avrebbe altra scelta che consegnare i dati di rete al governo cinese se Pechino lo richiedesse, a causa dello spionaggio e delle leggi sulla sicurezza nazionale nel Paese", hanno detto gli esperti alla CNBC .

Un netto contrasto con la tecnologia statunitense ed europea

Ci sono segnali di riforma in Cina provenienti dal settore delle imprese, ma nella migliore delle ipotesi questi segnali sono precoci. Alibaba e Tencent hanno recentemente tentato di rifiutare l'invio di dati a Pechino (per lo più senza successo). In particolare, Alibaba è un investitore di minoranza in Shiji dopo aver effettuato un investimento di 486 milioni di dollari nell'azienda nel 2014.

Allo stesso modo, WeChat ha deciso di non archiviare i registri delle chat sulla sua piattaforma. Molti credono che questo sia stato per rimuovere la responsabilità di inviare dati su richiesta a Pechino. Altri sono scettici sul fatto che l'azienda sia onesta nell'affermare che non memorizza i dati della chat .

Nonostante queste piccole ma importanti riforme, il paradigma all'interno della sovranità democratica dei dati occidentale è in netto contrasto con quello visto in Cina, dove le aziende statunitensi ed europee sono in costante contenzioso sui dati degli utenti con i governi e viceversa, a testimonianza dei controlli e degli equilibri che preservano i diritti e la privacy dei consumatori. Questi controlli ed equilibri sono tutt'altro che perfetti, ma gettano le basi per il progresso.

Nel 2015, Apple ha rifiutato notoriamente la richiesta del governo degli Stati Uniti di sbloccare l'iPhone di un criminale citando la sua incrollabile attenzione alla sicurezza e alla privacy degli utenti. Una lettera di Apple ai clienti iPhone dimostra quanto sia difficile per le autorità statunitensi violare la privacy dei consumatori:

?Le implicazioni delle richieste del governo sono agghiaccianti. Se il governo può utilizzare l'All Writs Act per semplificare lo sblocco del tuo iPhone, avrebbe il potere di raggiungere il dispositivo di chiunque per acquisire i propri dati. Il governo potrebbe estendere questa violazione della privacy e chiedere ad Apple di creare un software di sorveglianza per intercettare i tuoi messaggi, accedere alle tue cartelle cliniche o dati finanziari, tracciare la tua posizione o persino accedere al microfono o alla fotocamera del tuo telefono a tua insaputa". Lettera del cliente Apple

Non solo le aziende statunitensi ed europee hanno la capacità di combattere sostanzialmente il loro governo nell'interesse della privacy dei consumatori, ma i governi occidentali hanno dimostrato interesse a regolamentare lo stesso per le loro controparti aziendali. Questo fatto è stato evidenziato numerose volte negli ultimi anni. Forse il caso di più alto profilo riguarda le autorità di regolamentazione federali statunitensi che organizzano un'offensiva legale contro Facebook per la gestione dei dati dei clienti nel contesto di Cambridge Analytica . Le autorità di regolamentazione dell'UE sono forse ancora più aggressive nella protezione dei dati dei consumatori, come dimostrato da una causa contro Google che ha comportato una multa di $ 57 milioni .

L'importante è che le aziende statunitensi ed europee possono combattere pubblicamente (e in modo aggressivo) il governo e viceversa. In Cina, sembra ancora non essere così e ciò rappresenta probabilmente un rischio materiale per qualsiasi struttura alberghiera statunitense o europea che scelga di adottare la tecnologia cinese.

Sono solo affari

Nelle nostre economie sempre più globalizzate la xenofobia è pericolosa e controproducente. Le argomentazioni qui avanzate sono tutt'altro che queste: si tratta di importanti considerazioni commerciali. La Cina ha un interesse acquisito nel suo nuovo tipo di Internet pattugliato e, nonostante le critiche degli attivisti, tali interessi sono ben fondati sulla base del suo desiderio di mantenere la sicurezza interna e prevenire disordini sociali interni.

Non ci sono ?bravi ragazzi? e ?cattivi ragazzi? in questo dibattito, è solo una danza politica e strategica tra interessi e culture differenti. Detto questo, gli interessi nazionali e le visioni del mondo della Cina sono in netto conflitto con quelli dei paesi democratici occidentali in Europa e Nord America, il che significa che le imprese private che considerano l'adozione della tecnologia cinese devono considerare le implicazioni di quel conflitto. Quindi quali sono le implicazioni per le attività private come il tuo hotel?

Come sanno gli albergatori esperti, i pianificatori di riunioni aziendali di importanti clienti come Google gestiscono un gruppo affiatato di partner alberghieri certificati per ospitare riunioni di alto profilo. Questi partner sono controllati da vicino sulla base di protocolli di sicurezza. Spesso questi hotel devono inserire i nomi dei codici aziendali nel PMS al momento della prenotazione per mantenere la riservatezza e mitigare eventuali rischi.

Quindi, se gruppi aziendali come Google e Amazon richiedono ambienti sicuri per le riunioni degli hotel, non sorprende che il governo degli Stati Uniti richieda lo stesso. Il governo degli Stati Uniti è un importante segmento di gruppo aziendale per gli hotel. Dati i passi intrapresi da aziende come Google e Amazon per garantire riunioni sicure, non sorprende che il governo federale non voglia che la Cina abbia accesso ai dati dei lavoratori del governo e alle informazioni sulle riunioni del governo. Inoltre, la Cina ha una storia legata all'hacking del settore alberghiero.

Nel febbraio del 2020 il Dipartimento di Giustizia degli Stati Uniti ha formalmente accusato quattro membri dell'esercito cinese in relazione all'hacking di Equifax del 2017 che ha fatto trapelare informazioni sull'identificazione di milioni di persone negli Stati Uniti "L'attacco Equifax era esplicitamente collegato alle violazioni di Marriott e OPM come parte della stessa operazione più ampia. Questa è stata una mossa estremamente rara - gli Stati Uniti raramente presentano accuse penali contro ufficiali dell'intelligence straniera al fine di evitare ritorsioni contro gli agenti americani - che ha sottolineato quanto seriamente il governo degli Stati Uniti abbia preso l'attacco", scrive il New York Times .

Inoltre ci sono prove che collegano direttamente la Cina al massiccio hack di Starwood/Marriott: "L'attacco informatico alla catena di hotel Marriott che ha raccolto i dettagli personali di circa 500 milioni di ospiti faceva parte di uno sforzo cinese di raccolta di informazioni che ha anche violato gli assicuratori sanitari e il nulla osta di sicurezza file di altri milioni di americani, secondo due persone informate sull'indagine. Gli esperti di sicurezza sottolineano il fatto che la fuga di dati di Starwood non è mai stata pubblicata online per la vendita sul dark web. Affermano che se gli hacker non l'hanno fatto per soldi, è altamente probabile che ciò fosse correlato a un exploit di raccolta di informazioni.

In che modo è interessato il tuo hotel?

Esistono molti modi tecnici per mitigare questi rischi come test di penetrazione, assumere una società di audit di sicurezza informatica, proteggere le reti WiFi e altro ancora. La cosa più importante che qualsiasi hotel può fare per mitigare il rischio informatico è essere diligenti nella selezione dei fornitori di tecnologia per hotel .

Come abbiamo visto nel caso dell'hacking di Starwood, Marriott ha finito per assumersi la responsabilità nonostante non fosse la parte responsabile al momento della violazione. Lo stesso vale per il tuo hotel. Ogni manager e leader IT deve comprendere la propria architettura tecnologica, le vulnerabilità e le misure adottate per proteggere i propri ospiti. Le aziende tecnologiche spendono milioni di dollari in ingegneria per garantire questa sicurezza, ma spetta agli acquirenti di tecnologia alberghiera assicurarsi che pongano le domande giuste e selezionino i fornitori giusti.

Ogni albergatore deve comprendere la sovranità dei dati dei propri sistemi. È importante considerare i rischi legati all'archiviazione dei dati dei tuoi ospiti in Cina o in altre regioni del mondo che potrebbero essere vulnerabili a perdite, hacking o confische da parte dei governi locali.

Un altro aspetto importante da considerare è la redditività finanziaria dei vostri partner tecnologici. Le aziende a corto di liquidità o in difficoltà spesso non sono in grado di investire allo stesso livello in sicurezza informatica e innovazione, il che rappresenta un rischio. SaaS sta per "software as a service" e, sebbene tu possa "comprare" tecnologia oggi, gli acquirenti più scaltri capiscono che stanno acquistando nel futuro di quell'azienda, inclusa la roadmap dei prodotti e gli investimenti in innovazioni critiche per rimanere competitivi. Proprio l'anno scorso, Drury Hotels è stata costretta a informare gli ospiti di un incidente di sicurezza verificatosi su un fornitore di servizi tecnologici di terze parti non divulgato che coinvolgeva informazioni relative a siti di prenotazione online.

Il modo migliore per garantire che il tuo gruppo di hotel non diventi il prossimo Drury Hotels è eseguire un'ampia diligenza sui tuoi fornitori. Dove si trovano? Dove vengono archiviati i dati? Chi ha i diritti su quei dati? Quanto hanno investito nella sicurezza informatica? Quali passaggi e protocolli esistono per garantire che i dati del tuo hotel (soprattutto i dati sensibili degli ospiti) siano protetti da attacchi informatici dannosi?