Sorry, this functionality is only available for verified hoteliers

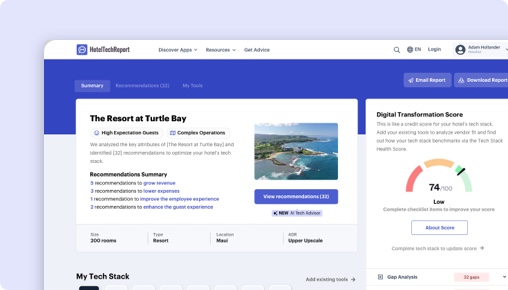

The project dashboard is a free tool that is only available to verified hoteliers to make adopting new technology easier by streamlining their research and simplifying their communication workflow.

Software für Cybersicherheit und Betrugsprävention

Von Jordan Hollander

Zuletzt aktualisiert am 27. März 2026

Jordan Hollander

CEO @ Hotel Tech Report

Jordan is the co-founder of HotelTechReport, the hotel industry's app store where millions of professionals discover tech tools to transform their businesses. He was previously on the Global Partnerships team at Starwood Hotels & Resorts. Prior to his work with SPG, Jordan was Director of Business Development at MWT Hospitality and an equity analyst at Wells Capital Management. Jordan received his MBA from Northwestern’s Kellogg School of Management where he was a Zell Global Entrepreneurship Scholar and a Pritzker Group Venture Fellow.

-

514

beiträge beigetragen

Unsere Gutachter bewerten Software unabhängig. Erfahren Sie, wie wir Bleiben Sie transparent, lesen Sie unsere Überprüfungsmethodik und Erzählen Sie uns über Tools, die wir übersehen haben.

Diese Liste basiert auf Recherchen, die wir seit 2017 durchgeführt haben und in denen wir Dutzende von Softwarelösungen für Cybersicherheit und Betrugsprävention in Hotels anhand verifizierter Hotelier-Bewertungen, detaillierter Produktanalysen und unseres firmeneigenen HTScore analysiert haben.

Auswahlliste für Software zur Cybersicherheit und Betrugsprävention

Auf den ersten Blick ähneln sich die meisten Anbieter von Betrugspräventions- und Cybersicherheitslösungen. Sie alle versprechen, Rückbuchungen zu reduzieren, Gästedaten zu schützen und Bedrohungen in Echtzeit zu erkennen. In der Praxis unterscheiden sich diese Lösungen jedoch stark. Einige konzentrieren sich ausschließlich auf Zahlungsbetrug, andere auf IT-Sicherheit, und eine wachsende Zahl versucht, beides in einer einzigen Plattform zu vereinen.

Hier scheitern die meisten Hotels. Die eigentliche Herausforderung besteht nicht darin, zu entscheiden, ob man Versicherungsschutz benötigt, sondern herauszufinden, welche Art von Schutz man tatsächlich braucht und welcher Anbieter am besten zum eigenen Betriebsmodell passt. Die falsche Wahl kann entweder zu Deckungslücken führen oder unnötige Komplexität für das Team verursachen.

Um Ihnen die Suche zu erleichtern, haben wir 2002 Hoteliers in 47 Ländern befragt und deren verifiziertes Feedback mit praktischen Produktdemos kombiniert. Bei Hotel Tech Report beschränken wir uns nicht auf Funktionslisten. Wir analysieren, wie sich verschiedene Lösungen im realen Hotelbetrieb bewähren und wo sie tatsächlich zur Verlustprävention beitragen.

Wir integrieren außerdem verifizierte Partnerempfehlungen von Hotels, die diese Systeme aktiv nutzen, sodass Sie nicht nur sehen können, was die Anbieter behaupten, sondern auch, wem die Betreiber vertrauen, wenn es um echtes Geld und echte Risiken geht.

Dieser Leitfaden soll Ihnen dabei helfen, die Fragen zu beantworten, die letztendlich die Entscheidung beeinflussen:

Welcher Anbietertyp passt am besten zu unserem Hotel: ein auf Zahlungsabwicklung spezialisierter Anbieter mit Fokus auf Infrastruktursicherheit oder eine Komplettlösung?

Welche Lösungen haben sich im realen Geschäftsbetrieb tatsächlich als wirksam erwiesen, um Rückbuchungen und betrügerische Buchungen zu reduzieren?

Wo sehen Hotels wie unseres typischerweise die größten Lücken oder Risiken?

Welche Plattformen lassen sich leicht im Alltag handhaben und welche erfordern eine ständige Überwachung?

Wem vertrauen andere Hoteliers, wenn es um den Schutz von Umsatz- und Gästedaten geht?

Wenn Sie in einer Kategorie, in der sich alles auf dem Papier gleich anhört, eine sichere Entscheidung treffen möchten, hilft Ihnen dieser Leitfaden, die verschiedenen Anbietertypen zu verstehen und anhand von echtem Hotelfeedback und verifizierten Empfehlungen die Lösung zu finden, die Ihre Einnahmen am besten schützt und zu Ihrem Betrieb passt.

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

Über 2 Millionen führende Hotelfachleute vertrauen unserem Rat

Erhalten Sie Ihren individuellen Analystenbericht zu Cybersicherheit und Betrugsprävention

- Rangfolge der Empfehlungen für Ihre Immobilie

- Echte Betreiberbewertungen und Preisdaten

- Zugeschnitten auf Ihre Unternehmensgröße, Ihren Markt und Ihre Integrationen.

Weltweit vertrauen uns Tausende von Hoteliers.

Dauert 2 Minuten · Keine Kreditkarte erforderlich

Wie wir Betrugspräventionslösungen bewerten

Tools für Cybersicherheit und Betrugsprävention sehen oft ähnlich aus, doch der entscheidende Unterschied liegt in ihrer Leistungsfähigkeit im täglichen Betrieb. Bei Hotel Tech Report bewerten wir Lösungen anhand ihrer Fähigkeit, Umsatzverluste zu verhindern, den manuellen Arbeitsaufwand zu reduzieren und sich nahtlos in Hotelsysteme zu integrieren. Durch die Kombination von verifizierten Hotelbewertungen mit praxisnahen Analysen konzentrieren wir uns auf das, was sich in der Praxis bewährt, und nicht nur auf das, was auf dem Papier gut aussieht.

Wie wir die Typen bestimmen

Lösungen für Cybersicherheit und Betrugsprävention variieren stark, aber die Unterschiede, die sich tatsächlich auf Kaufentscheidungen auswirken, lassen sich tendenziell auf einige wenige Kerndimensionen zurückführen:

Schutzumfang: ob sich die Lösung eng auf Zahlungen und Betrug konzentriert oder breit auf Infrastruktur, Daten und Benutzeraktivitäten.

Kontrollmodell: Tools, die aktiv von Hotelteams verwaltet werden, im Vergleich zu solchen, die Erkennung und Reaktion mit minimalem Eingriff automatisieren.

Hauptrisikoschwerpunkt: Finanzbetrug (z. B. Rückbuchungen, Zahlungsmissbrauch) vs. Betriebs- und Datensicherheit (z. B. Datenschutzverletzungen, unbefugter Zugriff)

Integrationstiefe: Standalone-Tools vs. tief eingebettete Lösungen in PMS, Zahlungssystemen und IT-Infrastruktur

Diese Faktoren prägen, wie Hotels die einzelnen Lösungsarten einsetzen, verwalten und daraus Nutzen ziehen.

Vergleichsvorschau

Typ | Hauptunterscheidungsmerkmal | Am besten geeignet für | Teambeteiligungs-/Kontrollmodell | Typische Integrationsanforderungen | Abwägungen |

|---|---|---|---|---|---|

Plattformen zur Verhinderung von Zahlungsbetrug | Schwerpunkt auf Betrug und Rückbuchungen auf Transaktionsebene | Hotels mit hohem Online-Buchungsvolumen | Umsatz-/Finanzorientiert mit Regelanpassung | Buchungsmaschine, Zahlungsportal | Begrenzte Transparenz über die Zahlungen hinaus. |

Tools für Netzwerk- und Infrastruktursicherheit | Schützen Sie Hotelsysteme, Netzwerke und Geräte | Hotels mit Komplettservice, Resorts, IT-gesteuerte Organisationen | IT-gestütztes, fortlaufendes Management erforderlich | PMS, Netzwerkinfrastruktur, Endpunkte | Komplex zu handhaben, weniger betrugsspezifisch |

Lösungen für Identitäts- und Zugriffsmanagement (IAM) | Benutzerzugriffe kontrollieren und unbefugten Zutritt verhindern | Hotelgruppen mit mehreren Standorten, Hotels, die auf die Einhaltung von Vorschriften ausgerichtet sind | IT-/Sicherheitsverantwortung mit Richtlinienkontrolle | PMS, interne Systeme, Mitarbeitertools | Enger Anwendungsbereich (Zugang vs. umfassendere Bedrohungen) |

Einheitliche Sicherheits- und Risikoplattformen | Betrugsbekämpfung, Datenschutz und Überwachung in einem System vereinen | Unternehmensportfolios, die eine zentrale Steuerung anstreben | Funktionsübergreifend (IT, Finanzen, Betrieb) | Tiefe Integrationen über den gesamten Technologie-Stack hinweg | Höhere Kosten, längere Implementierungszeit |

Plattformen zur Verhinderung von Zahlungsbetrug

Diese Lösungen dienen der Erkennung und Verhinderung betrügerischer Transaktionen, insbesondere in Umgebungen, in denen Karten nicht physisch vorhanden sind, wie sie bei Hotelbuchungen üblich sind.

Ideal geeignet für Boutique-Hotels, Stadthotels und alle Betriebe mit hohem Buchungsvolumen über Online-Reisebüros oder Direktbuchungen. In der Regel im Besitz von Revenue-Management- oder Finanzabteilungen.

Kategorie | Details |

|---|---|

Definition | Gezielte Tools zur Erkennung und Verhinderung betrügerischer Transaktionen, insbesondere bei Online-Buchungen und Buchungen ohne Kartenpräsenz. |

Typischer Käufer | Umsatzmanager, Finanzdirektor, E-Commerce-Leiter |

Eigenschaften der besten Anpassung | Boutique-Hotels, Stadthotels, Hotels mit hohem Buchungsvolumen über Online-Reisebüros oder Direktbuchungen |

Stärken | • Reduziert Rückbuchungen und betrügerische Reservierungen • Echtzeit-Transaktionsrisikobewertung • Unterstützt 3D Secure und Tokenisierung • Einfache Integration in Buchungsprozesse |

Abwägungen | • Begrenzte Transparenz über Zahlungen hinaus • Erfordert kontinuierliche Regelanpassung • Berücksichtigt keine umfassenderen Cyberbedrohungen |

Wenn es nicht passt | • Hotels, die eine umfassende IT-Sicherheitsabdeckung benötigen • Hotels mit geringem Online-Transaktionsvolumen |

Tools für Netzwerk- und Infrastruktursicherheit

Diese Plattformen konzentrieren sich auf die Sicherung der IT-Umgebung des Hotels, einschließlich Netzwerken, Servern, Geräten und Endpunkten.

Ideal geeignet für große Hotels mit umfassendem Serviceangebot, Resorts und Objekte mit komplexer IT-Infrastruktur. In der Regel im Besitz von IT-Teams oder Managed-Service-Providern.

Kategorie | Details |

|---|---|

Definition | Lösungen zum Schutz von Hotelnetzwerken, -systemen und -geräten vor Cyberbedrohungen wie Malware und unbefugtem Zugriff |

Typischer Käufer | IT-Direktor, Leiter der Infrastruktur, Managed Service Provider |

Eigenschaften der besten Anpassung | Hotels mit Komplettservice, Resorts, große Objekte mit komplexen IT-Umgebungen |

Stärken | • Schützt vor Malware, Ransomware und Eindringversuchen • Sichert Gast-WLAN und interne Systeme • Kontinuierliche Schwachstellenüberwachung • Unterstützt Compliance-Anforderungen |

Abwägungen | • Erfordert technisches Fachwissen für die Verwaltung • Weniger Fokus auf Zahlungsbetrug • Ressourcenintensiv für kleinere Teams |

Wenn es nicht passt | • Hotels ohne eigene IT-Ressourcen • Teams, die sich hauptsächlich mit Betrug/Rückbuchungen befassen |

Lösungen für Identitäts- und Zugriffsmanagement (IAM)

IAM-Lösungen kontrollieren, wer Zugriff auf welche Systeme hat, und reduzieren so das Risiko unberechtigten Zugriffs und interner Sicherheitslücken.

Ideal für Unternehmensgruppen mit mehreren Standorten und Organisationen mit großen oder verteilten Teams. Wird typischerweise von der IT- oder Sicherheitsabteilung verwaltet.

Kategorie | Details |

|---|---|

Definition | Tools zur Verwaltung und Kontrolle des Benutzerzugriffs auf Systeme, wodurch das Risiko unberechtigten Zugriffs und interner Sicherheitslücken verringert wird. |

Typischer Käufer | IT-Sicherheitsbeauftragter, Compliance-Beauftragter, Personalabteilung (für Zugriffsverwaltung) |

Eigenschaften der besten Anpassung | Hotelgruppen mit mehreren Standorten, Markenhotels, Organisationen mit großen oder verteilten Teams |

Stärken | • Zentralisierte Zugriffskontrolle für alle Systeme • Reduziert Missbrauch von Zugangsdaten und Insiderrisiken • Rollenbasierte Berechtigungen und Prüfprotokolle • Unterstützt Compliance und Governance |

Abwägungen | • Behebt weder Zahlungsbetrug noch externe Bedrohungen • Komplexe Implementierung in bestehenden Systemen • Erfordert kontinuierliche Benutzerverwaltung |

Wenn es nicht passt | • Kleine Hotels mit einfachen Abläufen • Teams mit Schwerpunkt auf Betrugsprävention |

Einheitliche Sicherheits- und Risikoplattformen

Diese Plattformen vereinen Betrugserkennung, Datenschutz und Bedrohungsüberwachung in einem einzigen System.

Ideal für große Hotelgruppen und Portfolios, die eine zentrale Steuerung ihrer Objekte anstreben. In der Regel mit funktionsübergreifender Verantwortung.

Kategorie | Details |

|---|---|

Definition | Umfassende Plattformen, die Betrugserkennung, Datenschutz und Bedrohungsüberwachung in einem einzigen System vereinen |

Typischer Käufer | CIO, IT-Direktor, Finanz- und Betriebsleitung |

Eigenschaften der besten Anpassung | Hotelgruppen, Managementgesellschaften, Portfolios mit mehreren Objekten |

Stärken | • Ganzheitliche Risikobetrachtung im gesamten Unternehmen • Reduziert die Fragmentierung der Tools • Ermöglicht eine koordinierte Reaktion auf Vorfälle • Skalierbar für mehrere Standorte |

Abwägungen | • Höhere Kosten und längere Implementierungszeit • Erfordert Abstimmung zwischen den Teams • Kann die Bedürfnisse kleinerer Objekte übersteigen |

Wenn es nicht passt | • Unabhängige Hotels mit geringer Komplexität • Betreiber, die eine schnelle und unkomplizierte Lösung suchen |

Wie man den richtigen Typ auswählt

Die Wahl des richtigen Lösungstyps hängt davon ab, ob die Lösung Ihren primären Risiken und internen Kapazitäten entspricht. Hotels mit hohem Transaktionsvolumen sollten Betrugspräventionstools mit Schwerpunkt auf Zahlungen priorisieren, während Hotels mit komplexen IT-Umgebungen einen stärkeren Infrastrukturschutz benötigen.

Größere Portfolios können von einheitlichen Plattformen profitieren, jedoch nur, wenn sie über die erforderlichen internen Ressourcen verfügen. In der Praxis hängt die richtige Wahl weniger vom Funktionsumfang ab, sondern vielmehr davon, wie gut das System zu Ihrer Teamstruktur, Ihrem Risikoprofil und Ihrer betrieblichen Komplexität passt.

Software für Cybersicherheit und Betrugsprävention fungiert als Schutzschicht für die digitalen und finanziellen Abläufe eines Hotels – sie überwacht Transaktionen, sichert Systeme und erkennt verdächtiges Verhalten, bevor es zu finanziellen Verlusten oder Datenpannen kommt.

Anstatt auf reaktive Prozesse oder manuelle Prüfungen zu setzen, bieten diese Plattformen eine kontinuierliche Echtzeit-Überwachung von Risiken über Buchungskanäle, Zahlungsprozesse, Mitarbeiterzugriffe und IT-Infrastruktur hinweg. Ziel ist es nicht nur, Bedrohungen abzuwehren, sondern Hotels einen sicheren Betrieb zu ermöglichen und gleichzeitig den Komfort für Gäste und Mitarbeiter zu minimieren.

Fähigkeit | Beschreibung | Betriebswert |

|---|---|---|

Transaktionsrisikobewertung | Analysiert Buchungs- und Zahlungsdaten in Echtzeit, um risikoreiche Transaktionen anhand von Mustern, Verhaltensmustern und historischen Betrugssignalen zu identifizieren. | Reduziert Rückbuchungen und betrügerische Buchungen und ermöglicht gleichzeitig einen reibungslosen Ablauf legitimer Transaktionen. |

Chargeback-Prävention und -Management | Kennzeichnet verdächtige Buchungen vor dem Aufenthalt und bietet Instrumente zur Anfechtung oder Verhinderung von Rückbuchungen nach der Transaktion. | Schützt die Einnahmen und reduziert den Zeitaufwand für die Beilegung von Streitigkeiten. |

Zahlungsauthentifizierung und Tokenisierung | Unterstützt sichere Zahlungsmethoden wie 3D Secure und ersetzt sensible Kartendaten durch Tokens. | Minimiert das Risiko von Kartendatenlecks und verbessert die Einhaltung von Zahlungsstandards |

Netzwerk- und Endpunktüberwachung | Überwacht kontinuierlich die Hotelsysteme, Geräte und Netzwerke auf ungewöhnliche Aktivitäten oder Schwachstellen. | Erkennt Bedrohungen wie Schadsoftware oder unbefugten Zugriff, bevor diese den Betrieb beeinträchtigen. |

Benutzerzugriffskontrolle und Authentifizierung | Verwaltet den Mitarbeiterzugriff auf Systeme durch Berechtigungen, Multi-Faktor-Authentifizierung und rollenbasierte Kontrollen. | Verringert das Risiko interner Sicherheitslücken und unbefugten Systemzugriffs. |

Bedrohungserkennung und -warnung | Erkennt Anomalien in Systemen, Buchungen oder im Nutzerverhalten und löst Warnmeldungen zur Untersuchung aus. | Ermöglicht eine schnellere Reaktion auf potenzielle Sicherheitsvorfälle. |

Compliance- und Audit-Protokollierung | Verfolgt die Systemaktivitäten und führt detaillierte Protokolle für Audits und regulatorische Anforderungen. | Vereinfacht die Einhaltung von Standards wie PCI DSS und unterstützt die interne Verantwortlichkeit |

Automatisierte Antwort-Workflows | Löst vordefinierte Aktionen aus, wie z. B. das Blockieren von Transaktionen, das Sperren von Konten oder das Eskalieren von Warnmeldungen. | Verringert die Abhängigkeit von manuellen Eingriffen und beschleunigt die Reaktion auf Vorfälle. |

Im Gegensatz zu Insellösungen, die sich auf einen einzelnen Risikobereich konzentrieren, umfassen moderne Plattformen häufig sowohl die Betrugsprävention als auch die umfassendere Cybersicherheit und schaffen so eine einheitlichere Sicht auf die Risiken im gesamten Betrieb.

Im operativen Bereich fungieren diese Systeme als Kontrollschicht im Hintergrund der IT-Infrastruktur des Hotels. In Verbindung mit Buchungsmaschinen, Hotelverwaltungssystemen, Zahlungsportalen und internen Systemen bewerten sie automatisch Risiken in kritischen Momenten – beispielsweise bei der Reservierung, Zahlungsautorisierung oder Mitarbeiteranmeldung – und leiten entsprechende Maßnahmen ein. So können Hotels Probleme proaktiv vermeiden und gleichzeitig einen reibungslosen Hotelbetrieb und ein optimales Gästeerlebnis gewährleisten.

Auf den ersten Blick ähneln sich viele Cybersicherheits- und Betrugspräventionsplattformen. Die meisten Anbieter werben mit Echtzeitüberwachung, Betrugserkennung und Compliance-Unterstützung und verwenden dabei oft ähnliche Formulierungen zu KI, Automatisierung und Risikominderung. Für Hotelbetreiber kann dies die Unterscheidung zwischen Lösungen mit tatsächlicher operativer Wirkung und solchen, die lediglich die Marketingkriterien erfüllen, erschweren.

In der Praxis unterscheiden sich diese Plattformen jedoch deutlich in ihrer täglichen Leistung. Der eigentliche Unterschied zeigt sich darin, wie effektiv sich ein System in die Arbeitsabläufe eines Hotels integriert, wie präzise es Bedrohungen erkennt, ohne den Betrieb zu stören, und wie viel manueller Aufwand von den internen Teams erforderlich ist. Eine Lösung, die auf dem Papier vielversprechend aussieht, kann dennoch zu operativen Problemen führen, wenn sie zu viele Fehlalarme auslöst oder eine ständige Überwachung erfordert.

Unser Bewertungsrahmen konzentriert sich auf die wichtigsten Aspekte im Hotelbetrieb: Wie gut die Plattform die Einnahmen schützt, den operativen Aufwand reduziert und sich in bestehende Systeme integriert. Dazu gehören die Bewertung des Integrationsgrades mit PMS- und Zahlungssystemen, der Automatisierungsgrad bei Betrugserkennung und -bekämpfung sowie die Transparenz der Plattform hinsichtlich der Bereitstellung umsetzbarer Erkenntnisse für die Mitarbeiter.

Letztendlich geht es darum, Hoteliers dabei zu helfen, Lösungen zu finden, die als echte operative Schutzmechanismen fungieren – die das Geschäft im Hintergrund unauffällig schützen – und nicht als Instrumente, die stark auf manuelle Eingriffe angewiesen sind oder nur eine begrenzte Wirkung in der Praxis erzielen.

Bewertungsbogen

Fähigkeit | Bedeutung | Was Sie Verkäufer fragen sollten | Wie sieht Schönheit aus? | Warnsignale / Schwache Umsetzungen |

|---|---|---|---|---|

PMS- und Buchungsmaschinenintegration | ★★★★★ | Wie lässt sich Ihr System in unser PMS und unsere Buchungsmaschine integrieren? Werden Daten in Echtzeit ausgetauscht? | Nahtloser Datenaustausch in Echtzeit mit Buchungen und Gästeprofilen | Stapelsynchronisierung, manuelle Exporte oder eingeschränkte Buchungsübersicht |

Integration von Zahlungsportalen | ★★★★★ | Arbeiten Sie direkt mit unserem Zahlungsanbieter zusammen? Welche Daten analysieren Sie? | Tiefe Integration in Zahlungsprozesse ermöglicht Betrugsprüfungen in Echtzeit. | Integrationen der dritten Schicht mit eingeschränktem Zugriff auf Transaktionsdaten |

Genauigkeit der Transaktionsrisikobewertung | ★★★★★ | Wie lassen sich Fehlalarme minimieren, während gleichzeitig Betrug aufgedeckt wird? | Hohe Genauigkeit durch adaptive Modelle, die sich im Laufe der Zeit verbessern | Übermäßige Fehlablehnungen oder das Vertrauen auf statische Regeln |

Automatisierte Arbeitsabläufe zur Betrugsprävention | ★★★★☆ | Welche Aktionen werden automatisiert, welche manuell abgewickelt? Lassen sich die Regeln anpassen? | Automatisierte Sperrung, Kennzeichnung und Eskalation mit konfigurierbarer Logik | Starke Abhängigkeit von manueller Überprüfung oder statischen Arbeitsabläufen |

Bedrohungserkennung jenseits von Zahlungen | ★★★★☆ | Überwachen Sie Systemangriffe oder nur Transaktionsbetrug? | Abdeckung des Nutzerverhaltens, der Zugriffsmuster und der Systemanomalien | Beschränkt auf Zahlungsbetrug |

Benutzerzugriffs- und Authentifizierungskontrollen | ★★★★☆ | Wie verwalten Sie den Mitarbeiterzugriff und die Authentifizierung? | Rollenbasierter Zugriff, Multi-Faktor-Authentifizierung, zentralisierte Steuerung | Schwache Zugriffskontrollen oder mangelnde Prüfbarkeit |

Compliance und Datenschutz | ★★★★☆ | Wie unterstützen Sie die Anforderungen von PCI DSS und des Datenschutzes? | Integrierte Verschlüsselung, Tokenisierung und Audit-Protokolle | Teilweise Unterstützung bei der Einhaltung der Vorschriften oder unklare Datenverarbeitungspraktiken |

Alarmierung und Reaktion auf Vorfälle | ★★★☆☆ | Wie werden Warnmeldungen übermittelt und priorisiert? Welche Reaktionsinstrumente stehen zur Verfügung? | Klare, umsetzbare Warnmeldungen mit Arbeitsabläufen zur Untersuchung und Behebung | Alarmmüdigkeit, unklare Priorisierung oder Benachrichtigungen ausschließlich per E-Mail |

Reporting & Risikoanalyse | ★★★☆☆ | Welche Berichtsmöglichkeiten gibt es zu Betrugstrends und Sicherheitsereignissen? | Dashboards, die Daten in umsetzbare Erkenntnisse verwandeln | Statische Berichte mit begrenztem operativem Nutzen |

Benutzerfreundlichkeit für Hotelteams | ★★★☆☆ | Können auch Mitarbeiter ohne technische Vorkenntnisse Warnmeldungen verstehen und darauf reagieren? | Intuitive Benutzeroberfläche mit klaren Arbeitsabläufen für verschiedene Rollen | Übermäßig technische Benutzeroberfläche, die IT-Unterstützung für grundlegende Aufgaben erfordert |

Ausschlusskriterien

Diese Fragen können schnell auftauchen, wenn es darum geht, ob eine Lösung operativ umsetzbar ist oder ob sie wahrscheinlich Reibungsverluste verursachen wird:

Bewertet die Plattform Transaktionen in Echtzeit vor der Zahlungsautorisierung?

Wenn Betrugsprüfungen erst im Nachhinein erfolgen, bleiben Hotels weiterhin dem Risiko von Rückbuchungen und Umsatzeinbußen ausgesetzt.

Sind die Maßnahmen zur Betrugsprävention automatisiert oder von einer manuellen Überprüfung abhängig?

Lösungen, die ein ständiges menschliches Eingreifen erfordern, sind oft nicht skalierbar und erhöhen den operativen Arbeitsaufwand.

Lässt sich das System direkt sowohl mit dem PMS als auch mit dem Zahlungsgateway integrieren?

Ohne tiefgreifende Integrationen ist die Risikoanalyse unvollständig und weniger effektiv.

Können Warnmeldungen innerhalb der Plattform selbst priorisiert und bearbeitet werden?

Wenn Teams auf E-Mail-Benachrichtigungen oder externe Tools angewiesen sind, verlangsamen sich die Reaktionszeiten und Probleme können sich verschärfen.

Mithilfe dieser Fragen lassen sich schnell Lösungen aussortieren, die zwar auf den ersten Blick leistungsfähig erscheinen mögen, sich aber im realen Hotelbetrieb als unzureichend erweisen.

Große Hotels & Resorts

Große Hotels und Resorts betreiben hochkomplexe Umgebungen mit zahlreichen Abteilungen, hohem Transaktionsvolumen und erheblicher Datenweitergabe über verschiedene Systeme hinweg. Diese Betriebe verfügen oft über eigene IT-Teams und müssen strenge Sicherheitsvorkehrungen mit einem reibungslosen Gästeerlebnis in Einklang bringen. Technologie spielt dabei eine entscheidende Rolle – nicht nur beim Schutz der Daten, sondern auch bei der Skalierung, der Einhaltung von Vorschriften und der zentralen Überwachung des gesamten Betriebs.

Definierende Merkmale

Hohes Buchungs- und Zahlungsvolumen über mehrere Kanäle

Mehrere Abteilungen und Systeme (PMS, POS, Spa, Golf usw.)

Dedizierte IT- und Sicherheitsressourcen

Hohe Belastung durch Compliance- und Datenschutzbestimmungen

Komplexe Netzwerkinfrastruktur und gastorientierte Systeme

Gemeinsame Bedürfnisse und Vorlieben

Erfordert tiefgreifende Integrationen über Kernsysteme hinweg.

Priorisiert zentrale Steuerung und Transparenz

Erfordert fortschrittliche Automatisierung, um die manuelle Überwachung zu reduzieren.

Schwerpunkt auf Compliance und Auditvorbereitung

Werte skalierbare Lösungen für verschiedene Objekte oder Marken

Hauptmerkmale und Anforderungen

Feature-Titel | Beschreibung | Warum es entscheidend ist |

|---|---|---|

Zentrales Risiko-Dashboard | Einheitliche Übersicht über Betrug, Bedrohungen und Warnmeldungen über alle Systeme und Standorte hinweg. | Ermöglicht es Unternehmensteams, Risiken in großem Umfang zu überwachen und zu steuern. |

PMS- und POS-Datenintegration | Verbindet Gäste-, Transaktions- und Betriebsdaten systemübergreifend | Bietet einen vollständigen Kontext für eine präzise Risikoerkennung |

Automatisierte Reaktion auf Vorfälle | Löst vordefinierte Aktionen aus, wie z. B. das Blockieren von Transaktionen oder das Sperren von Konten. | Verringert die Abhängigkeit von manuellen Eingriffen in Umgebungen mit hohem Durchsatz |

Policenverwaltung für mehrere Objekte | Wendet einheitliche Sicherheitsregeln für alle Objekte an. | Gewährleistet standardisierten Schutz und Compliance im gesamten Portfolio. |

Compliance- und Audit-Tools | Integrierte Berichts-, Protokollierungs- und Kontrollfunktionen für regulatorische Anforderungen | Unterstützt Audits und reduziert rechtliche und finanzielle Risiken |

Boutique- und unabhängige Hotels

Boutique- und unabhängige Hotels arbeiten mit kleineren Teams und legen großen Wert auf ein besonderes Gästeerlebnis und eine individuelle Markenidentität. Obwohl ihr Risiko geringer ausfällt, sind sie dennoch erheblichen Bedrohungen ausgesetzt – insbesondere im Bereich Zahlungsbetrug und Gästedaten. Diese Hotels benötigen Lösungen, die ihre Einnahmen schützen, ohne die Betriebsabläufe zu verkomplizieren.

Definierende Merkmale

Kleinere Teams mit begrenztem oder keinem dedizierten IT-Personal

Starker Fokus auf Gästeerlebnis und Personalisierung

Mäßiges Online-Buchungsvolumen

Abhängigkeit von Tools und Integrationen von Drittanbietern

Begrenzte Toleranz gegenüber Betriebsreibung

Gemeinsame Bedürfnisse und Vorlieben

Bevorzugt intuitive, einfach zu bedienende Systeme

Priorisiert die Betrugsprävention im Zusammenhang mit Buchungen und Zahlungen.

Minimaler Einrichtungs- und Verwaltungsaufwand erforderlich.

Wertvolle Tools, die das Gästeerlebnis nicht beeinträchtigen

Sucht nach kosteneffektiven, zielgerichteten Lösungen

Hauptmerkmale und Anforderungen

Feature-Titel | Beschreibung | Warum es entscheidend ist |

|---|---|---|

Echtzeit-Buchungsbetrugserkennung | Prüft Reservierungen bei deren Erstellung, um verdächtige Aktivitäten zu erkennen. | Verhindert betrügerische Buchungen, ohne legitime Gäste zu beeinträchtigen. |

Tools zur Zahlungsauthentifizierung | Fügt während des Bezahlvorgangs zusätzliche Sicherheitsebenen wie 3D Secure hinzu. | Reduziert Rückbuchungen bei gleichzeitiger Aufrechterhaltung der Konversionsraten |

Integration der Buchungsmaschine | Direkte Anbindung an den Reservierungsprozess für nahtlose Betrugsprüfungen. | Gewährleistet den Schutz zum Zeitpunkt der Transaktion. |

Einfache Alarmverwaltung | Klare, priorisierte Warnmeldungen, auf die auch Mitarbeiter ohne technische Vorkenntnisse reagieren können. | Ermöglicht es operativen Teams, schnell ohne IT-Unterstützung zu reagieren. |

Bereitstellung mit geringem Aufwand | Minimaler Einrichtungs- und Konfigurationsaufwand erforderlich | Entlastet kleine Teams und beschleunigt die Wertschöpfung. |

Kleine Hotels & Pensionen

Kleine Hotels und Pensionen arbeiten typischerweise mit sehr wenig Personal und geringen technischen Kenntnissen. Inhaber oder Geschäftsführer übernehmen oft mehrere Aufgaben, weshalb Einfachheit und Zuverlässigkeit entscheidend sind. Sicherheitslösungen in diesem Segment müssen unauffällig im Hintergrund arbeiten und dürfen kaum oder gar keine aktive Verwaltung erfordern.

Definierende Merkmale

Sehr kleine Teams, oft inhabergeführt

Begrenzte technische Kenntnisse oder IT-Unterstützung

Niedriges bis mittleres Buchungsvolumen

Hohe Abhängigkeit von Online-Reisebüros und einfachen Buchungstools

Starker Bedarf an betrieblicher Einfachheit

Gemeinsame Bedürfnisse und Vorlieben

Priorisiert Benutzerfreundlichkeit und Automatisierung.

Benötigt Plug-and-Play-Lösungen mit minimalem Einrichtungsaufwand

Sehr empfindlich gegenüber Kosten und Komplexität

Bevorzugt gebündelte oder All-in-One-Tools

Vermeidet Systeme, die eine fortlaufende Konfiguration erfordern.

Hauptmerkmale und Anforderungen

Feature-Titel | Beschreibung | Warum es entscheidend ist |

|---|---|---|

Vollautomatische Betrugsfilterung | Automatisches Blockieren oder Kennzeichnen verdächtiger Transaktionen ohne manuelle Eingabe | Erübrigt die Notwendigkeit einer ständigen Überwachung durch kleine Teams |

Vorkonfigurierte Risikoregeln | Sofort einsatzbereite Betrugsschutzeinstellungen, speziell zugeschnitten auf das Gastgewerbe | Reduziert Einrichtungszeit und Komplexität |

Leichtgewichtige Zahlungsintegration | Einfache Anbindung an bestehende Zahlungsanbieter | Ermöglicht eine schnelle Bereitstellung ohne technischen Aufwand. |

Passive Überwachung | Läuft im Hintergrund, ohne dass eine tägliche Interaktion erforderlich ist. | Ermöglicht es den Betreibern, sich auf den Kernbetrieb zu konzentrieren. |

Transparente Preise | Transparente und vorhersehbare Preisgestaltung ohne versteckte Kosten | Passt sich knappen Budgets an und vereinfacht die Entscheidungsfindung. |

Budgethotels, Motels und Hotels mit eingeschränktem Service

Budget- und Hotels mit eingeschränktem Serviceangebot legen großen Wert auf Effizienz, Kostenkontrolle und standardisierte Prozesse. Das Personal ist oft begrenzt, und die Abläufe sind auf minimale Komplexität ausgelegt. Sicherheitslösungen müssen diesem Modell entsprechen, indem sie kosteneffektiv, automatisiert und betrieblich unkompliziert sind.

Definierende Merkmale

Schlanke Personalbesetzung mit begrenzter Spezialisierung

Hoher Fokus auf betriebliche Effizienz

Standardisiertes Servicemodell mit weniger Kontaktpunkten

Mäßiges Transaktionsvolumen, oft preissensible Gäste

Knappe Budgetbeschränkungen

Gemeinsame Bedürfnisse und Vorlieben

Priorisiert kosteneffiziente Lösungen mit klarem ROI

Automatisierung ist erforderlich, um die Arbeitsbelastung des Personals zu reduzieren.

Bevorzugt einfache, standardisierte Arbeitsabläufe

Vermeidet Werkzeuge, die einen hohen Anpassungsaufwand erfordern

Schnelle Bereitstellung von Werten über verschiedene Eigenschaften hinweg

Hauptmerkmale und Anforderungen

Feature-Titel | Beschreibung | Warum es entscheidend ist |

|---|---|---|

Automatisierte Reduzierung von Rückbuchungen | Identifiziert und verhindert risikoreiche Transaktionen vor deren Abschluss. | Schützt geringe Gewinnmargen vor vermeidbaren Umsatzverlusten |

Standardisierte Betrugsregel-Engine | Wendet einheitliche Betrugsfilter auf alle Buchungen an. | Gewährleistet Effizienz und reduziert den Bedarf an manueller Überwachung |

Integration eines schnellen Zahlungssystems | Schnelle Einrichtung mit gängigen Zahlungsanbietern | Ermöglicht eine schnelle Einführung ohne Betriebsunterbrechung |

Niedrige, skalierbare Preisgestaltung | Das Preismodell orientiert sich an Volumen und Objektgröße. | Hält die Kosten vorhersehbar und an die Gewinnmargen angepasst. |

Zentralisierte Alarmbearbeitung (für Gruppen) | Einfaches Dashboard zur Überwachung von Warnmeldungen über mehrere Objekte hinweg | Unterstützt kleine Portfolios ohne zusätzliche Komplexität |

Die Wahl der richtigen Lösung hängt letztendlich von ihrer Eignung für den operativen Betrieb ab. Eine für Großunternehmen entwickelte Plattform kann ein kleines Unternehmen überfordern, während schlanke Tools bei komplexen, systemübergreifenden Abläufen an ihre Grenzen stoßen können. Entscheidend ist, die Lösung auf Ihre Teamstruktur, Ihr Risikoprofil und Ihre täglichen Arbeitsabläufe abzustimmen – damit die Technologie Ihr Unternehmen unterstützt und nicht unnötig verkompliziert.

Beste Software für Cybersicherheit und Betrugsprävention nach Immobilientyp

Diese Rangliste basiert auf realen Leistungsdaten – nicht auf Anbieterangaben. Durch die Analyse verifizierter Hotelbewertungen, Trends bei der Produktnutzung und Nutzungsmustern in verschiedenen Hoteltypen ermitteln wir, welche Cybersicherheits- und Betrugspräventionslösungen im Hotelalltag konstant gute Ergebnisse liefern. Das Ergebnis sind praxisorientierte Empfehlungen, die Ihnen helfen, die passenden Plattformen für Hotels mit ähnlichen Risikoprofilen, Teamstrukturen und Komplexitätsgraden zu finden.

Q1 2026 Cyber Security & Fraud Prevention Umfrage-Rankings

Basierend auf den Erkenntnissen der vierteljährlichen Cyber Security & Fraud Prevention-Umfrage von HTR für Q1 2026 sind dies die derzeit am meisten empfohlenen Produkte für jede Hotelgröße.

Q1 2026 Cyber Security & Fraud Prevention Umfrage-Rankings

Basierend auf den Erkenntnissen der vierteljährlichen Cyber Security & Fraud Prevention-Umfrage von HTR für Q1 2026 sind dies die derzeit am meisten empfohlenen Produkte für jede Hotelgröße.

| Am besten für | Hoteliers | Empfohlen | |

|---|---|---|---|

Beste Cyber Security & Fraud Prevention für Klein Hotels (bis zu 49 Zimmer)

Klein

bis zu 49 Zimmer

|

112 Hoteliers |

2 Produkte empfohlen

|

|

|

|

|||

Beste Cyber Security & Fraud Prevention für Mid-sized Hotels (50-99 Zimmer)

Mid-sized

50-99 Zimmer

|

485 Hoteliers |

2 Produkte empfohlen

|

|

|

|

|||

Beste Cyber Security & Fraud Prevention für Large Hotels (100-499 Zimmer)

Large

100-499 Zimmer

|

1.2k Hoteliers |

2 Produkte empfohlen

|

|

|

|

|||

Beste Cyber Security & Fraud Prevention für Enterprise Hotels (500+ Zimmer)

Enterprise

500+ Zimmer

|

161 Hoteliers |

2 Produkte empfohlen

|

|

|

|

|||

Beste Cyber Security & Fraud Prevention für Klein Hotels (bis zu 49 Zimmer)

Beste Cyber Security & Fraud Prevention für Mid-sized Hotels (50-99 Zimmer)

Beste Cyber Security & Fraud Prevention für Large Hotels (100-499 Zimmer)

Beste Cyber Security & Fraud Prevention für Enterprise Hotels (500+ Zimmer)

Kostenloses Konto Erstellen

Schließen Sie sich über 1,5M Hoteliers an, die datenbasierte Entscheidungen treffen

Mit dem Fortfahren stimmen Sie unseren Nutzungsbedingungen und Datenschutzrichtlinie

Das erwartet Sie

Wie Sie den richtigen Anbieter für Cybersicherheits- und Betrugspräventionssoftware auswählen

Diese Liste ist bereits auf die Größe, den Typ und die betriebliche Komplexität Ihres Hotels zugeschnitten. Möchten Sie sie weiter verfeinern? Nutzen Sie die Filter, um Ihre Auswahl nach Region, Objektprofil und vorhandener Technologieinfrastruktur einzugrenzen und so die Cybersicherheits- und Betrugspräventionslösungen zu finden, die am besten zu Ihrem spezifischen Risikoprofil und Ihrer Systemumgebung passen.

Cyber Security & Fraud Prevention Software Features & Comparison

Entdecken Sie beliebte Vergleiche

Beste Cybersicherheit und Betrugsprävention Bewertungen für Hotels

Alles, was Sie über Cybersicherheits- und Betrugspräventionssoftware wissen müssen

Sie wissen nicht genau, wo Sie mit Cybersicherheit und Betrugsprävention für Ihr Hotel anfangen sollen? Dieser Abschnitt bietet Ihnen einen praktischen Schnellkurs. Wir erklären Ihnen, was diese Lösungen leisten, wie sie Umsatz- und Gästedaten schützen und welche Funktionen im Hotelumfeld am wichtigsten sind – von der Betrugsprävention im Zahlungsverkehr bis hin zur systemweiten Bedrohungsüberwachung.

Sie erfahren außerdem, wie die Preisgestaltung üblicherweise funktioniert, welche Integrationen unerlässlich sind (wie z. B. PMS und Zahlungsportale) und was Sie bei der Einrichtung und im laufenden Betrieb erwartet. Wir behandeln die betrieblichen Vorteile, häufige Fallstricke, die es zu vermeiden gilt, und wichtige Trends, die das Risikomanagement in Hotels heute prägen. Alles, was Sie für einen schnellen Einstieg benötigen – basierend auf praktischen Einblicken von Hoteliers, die diese Herausforderungen täglich meistern.

Was ist Cybersicherheits- und Betrugspräventionssoftware?

Software zur Cybersicherheit und Betrugsprävention für Hotels ist eine Technologiekategorie, die entwickelt wurde, um den Hotelbetrieb vor finanziellen Verlusten, Datenpannen und unberechtigtem Zugriff auf sein digitales Ökosystem zu schützen.

Im Kern überwachen und analysieren diese Plattformen Aktivitäten in Buchungssystemen, Zahlungstransaktionen, Mitarbeiterzugriffen und der IT-Infrastruktur, um verdächtiges Verhalten in Echtzeit zu erkennen. Dies umfasst die Verhinderung betrügerischer Reservierungen und Rückbuchungen, die Sicherung von Gästezahlungsdaten und die Erkennung potenzieller Bedrohungen wie Kontoübernahmen oder Systemangriffe.

Operativ fungiert die Software als kontinuierliche Risikomanagementebene, die in die IT-Infrastruktur des Hotels integriert ist. Durch die Anbindung an Systeme wie das Hotelverwaltungssystem (PMS), die Buchungsmaschine und das Zahlungsportal kann sie Risiken in entscheidenden Momenten – beispielsweise bei einer Reservierung, einer Zahlungsabwicklung oder der Anmeldung eines Mitarbeiters – bewerten und bei Bedarf automatisch Maßnahmen ergreifen.

Für Hotels bietet die Lösung einen doppelten Nutzen: Sie schützt die Einnahmen durch die Reduzierung von Betrug und Rückbuchungen und sichert das Vertrauen der Gäste durch die Gewährleistung der Sicherheit sensibler Daten. Anstatt auf manuelle Prüfungen oder reaktive Prozesse angewiesen zu sein, unterstützen diese Lösungen Hotels dabei, Risiken proaktiv zu managen und gleichzeitig einen reibungslosen, unterbrechungsfreien Betrieb aufrechtzuerhalten.

Wichtige Merkmale, auf die Sie bei Software für Cybersicherheit und Betrugsprävention achten sollten

Die Tools für Cybersicherheit und Betrugsprävention im Gastgewerbe haben sich von reaktiven Schutzmaßnahmen zu kontinuierlichen, in den gesamten Hotelbetrieb integrierten Echtzeit-Schutzebenen entwickelt. Was sich einst auf grundlegende Zahlungssicherheit beschränkte, umfasst heute Transaktionsüberwachung, Benutzerzugriffskontrolle und systemweite Bedrohungserkennung – ein Spiegelbild der zunehmenden Komplexität der Hotel-IT und des steigenden digitalen Risikos.

In der Praxis sind diese Funktionen von Bedeutung, da sie sich direkt auf den Umsatzschutz, den operativen Arbeitsaufwand und das Vertrauen der Gäste auswirken. Ein gut konfiguriertes System kann betrügerische Buchungen verhindern, bevor sie entstehen, Rückbuchungsstreitigkeiten reduzieren und den Bedarf an manueller Überwachung minimieren. Gleichzeitig stellt es sicher, dass legitime Gäste den Buchungs- und Zahlungsprozess reibungslos durchlaufen.

Moderne Plattformen spielen zudem eine entscheidende Rolle bei der Vernetzung von Daten über verschiedene Systeme hinweg. Durch die Integration mit PMS, Zahlungsportalen und internen Tools ermöglichen sie eine präzisere Risikoerkennung, automatisieren Reaktionsprozesse und bieten Einblick in entstehende Bedrohungen – und helfen Hotelteams so, proaktiv statt reaktiv zu handeln.

Merkmalsbewertungstabelle

Fähigkeitsbereich | Besonderheit | Beschreibung |

|---|---|---|

Betrugsprävention und Umsatzsicherung | Echtzeit-Transaktionsbewertung | Jede Buchung oder Zahlung wird anhand von Verhaltens- und historischen Daten analysiert, um betrügerische Transaktionen zu verhindern, bevor sie abgeschlossen werden. |

Tools zur Verhinderung von Rückbuchungen | Identifiziert risikoreiche Buchungen vor dem Aufenthalt und stellt Dokumentationen oder Automatisierungslösungen zur Verfügung, um Rückbuchungen zu reduzieren und anzufechten. | |

Zahlungsauthentifizierung (z. B. 3D Secure) | Fügt einen zusätzlichen Verifizierungsschritt während des Zahlungsvorgangs hinzu, um die Identität des Karteninhabers zu bestätigen und das Betrugsrisiko zu verringern. | |

Kartentokenisierung | Ersetzt sensible Kartendaten durch sichere Token, wodurch das Risiko von Datenschutzverletzungen verringert und die Einhaltung der Vorschriften vereinfacht wird. | |

Benutzerdefinierte Betrugsregel-Engine | Ermöglicht es Hotels, Regeln auf der Grundlage von Buchungsmustern, Geolokalisierung oder Gästeverhalten zu definieren, um verdächtige Aktivitäten zu kennzeichnen. | |

Sicherheits- und Bedrohungserkennung | Netzwerk- und Endpunktüberwachung | Durch kontinuierliches Scannen der Hotelsysteme und -geräte auf ungewöhnliche Aktivitäten wird dazu beigetragen, Schadsoftware oder unbefugten Zugriff frühzeitig zu erkennen. |

Überwachung des Nutzerverhaltens | Erfasst Anmeldemuster und Systemnutzung, um Anomalien zu erkennen, die auf kompromittierte Konten hindeuten könnten. | |

Bedrohungserkennung und -warnung | Generiert Warnmeldungen, wenn verdächtige Aktivitäten systemübergreifend erkannt werden, was eine schnellere Untersuchung und Reaktion ermöglicht. | |

Multi-Faktor-Authentifizierung (MFA) | Erfordert zusätzliche Überprüfungen für den Systemzugriff, wodurch das Risiko von Zugangsdatendiebstahl und unbefugtem Zugriff verringert wird. | |

Rollenbasierte Zugriffskontrolle | Beschränkt den Systemzugriff auf Basis der Mitarbeiterrollen, um sicherzustellen, dass die Mitarbeiter nur auf die Daten und Tools zugreifen können, die sie benötigen. | |

Betriebs- und Workflow-Automatisierung | Automatisierte Antwort-Workflows | Löst Aktionen wie das Blockieren von Transaktionen oder das Sperren von Konten auf der Grundlage vordefinierter Risikobedingungen aus und reduziert so den manuellen Eingriff. |

Priorisierung und Weiterleitung von Alarmen | Kategorisiert und leitet Warnmeldungen an das entsprechende Team oder die entsprechende Rolle weiter, wodurch die Reaktionszeiten verbessert und die Anzahl der Meldungen reduziert werden. | |

Zentrales Sicherheits-Dashboard | Bietet eine einheitliche Sicht auf Bedrohungen, Transaktionen und Systemaktivitäten zur einfacheren Überwachung und Entscheidungsfindung. | |

Vorfallprotokollierung und Prüfprotokolle | Erfasst alle Aktionen und Ereignisse zur internen Nachverfolgung und Einhaltung der Vorschriften sowie zur Unterstützung von Untersuchungen und Audits. | |

Integrationen & Daten | PMS-Integration | Verknüpft Gäste- und Reservierungsdaten, um den Kontext für die Betrugserkennung zu verbessern und die Abstimmung mit dem Hotelbetrieb sicherzustellen. |

Integration von Zahlungsportalen | Ermöglicht den direkten Zugriff auf Transaktionsdaten für Echtzeit-Betrugsanalysen und Authentifizierungsabläufe. | |

API- und Drittanbieterintegrationen | Ermöglicht die Anbindung an CRM-Systeme, Buchungssysteme und andere Systeme, um ein umfassenderes Risikoprofil zu erstellen. | |

Reporting & Risikoanalyse | Bietet Einblicke in Betrugstrends, Systemschwachstellen und betriebliche Auswirkungen und hilft Teams so, fundierte Entscheidungen zu treffen. |

Diese Funktionen unterscheiden einfache Tools von stärker integrierten Plattformen. Viele Lösungen bieten zwar eine gewisse Betrugserkennung oder Sicherheitsüberwachung, der eigentliche Unterschied liegt jedoch im optimalen Zusammenspiel dieser Funktionen – der Automatisierung des Schutzes, der Reduzierung des manuellen Aufwands und der nahtlosen Integration in die täglichen Arbeitsabläufe von Hotels.

- Penetrationstests

- Bedrohungslebenszyklus-Management

- Managed WAN-Sicherheitsplattform

- Netzwerksicherheit

- Penetrationstests

- Bedrohungslebenszyklus-Management

- Managed WAN-Sicherheitsplattform

- Netzwerksicherheit

- PCI-Compliance-Audit

- Compliance-Bereitschaft

- PCI-Compliance-Audit

- Compliance-Bereitschaft

- Sicherheitsinformations- und Ereignismanagement (SIEM)

- Sicherheitsinformations- und Ereignismanagement (SIEM)

Welche Vorteile bietet Software zur Cybersicherheit und Betrugsprävention?

In der heutigen Hotellerie fließen mehr Umsatz- und Gästedaten als je zuvor über digitale Systeme – Cybersicherheit und Betrugsprävention sind daher nicht nur eine Angelegenheit der IT, sondern haben höchste Priorität im operativen Geschäft. Die größten Vorteile liegen in der Sicherung der Umsätze und der Reduzierung des operativen Risikos. Doch die Auswirkungen reichen noch weiter, wenn man betrachtet, wie diese Systeme den täglichen Hotelbetrieb unterstützen.

Betrug ist eines jener Probleme, die oft unbemerkt bleiben – bis sie teuer werden. Rückbuchungen, betrügerische Buchungen und Zahlungsstreitigkeiten können die Gewinnmargen im Laufe der Zeit schmälern, insbesondere bei Hotels mit hohem Online-Buchungsvolumen. Ein effektives Betrugspräventionssystem stoppt diese Probleme an der Wurzel, indem es risikoreiche Transaktionen erkennt, bevor sie bestätigt werden. Das bedeutet weniger Streitigkeiten, geringere Umsatzeinbußen und weniger Zeitaufwand für die nachträgliche Untersuchung und Bearbeitung von Problemen.

Gleichzeitig helfen diese Plattformen, eines Ihrer wertvollsten Güter zu schützen: das Vertrauen Ihrer Gäste. Hotels verarbeiten täglich sensible Daten, von Zahlungsdetails bis hin zu persönlichen Informationen. Sicherheitslücken oder unbefugter Zugriff bergen nicht nur finanzielle Risiken, sondern können auch den Ruf und das Vertrauen der Gäste schädigen. Durch die Sicherung von Systemen, die Kontrolle des Zugriffs und die Überwachung von Aktivitäten tragen diese Lösungen dazu bei, dass Gästedaten an jedem Kontaktpunkt sicher verarbeitet werden.

Neben dem Schutz bietet die Plattform auch klare operative Vorteile. Ohne die richtigen Tools verlassen sich Teams bei der Risikobewältigung oft auf manuelle Prüfungen, reaktive Prozesse oder fragmentierte Systeme. Dies führt zu Ineffizienzen und erhöht das Risiko menschlicher Fehler. Moderne Plattformen automatisieren viele dieser Arbeitsabläufe – sie kennzeichnen verdächtige Aktivitäten, lösen Aktionen aus und zentralisieren Warnmeldungen – sodass sich Teams auf ihr Kerngeschäft konzentrieren können, anstatt ständig nach Problemen zu suchen.

Da die IT-Infrastruktur von Hotels zunehmend vernetzt ist, spielt Cybersicherheit und Betrugspräventionssoftware eine entscheidende Rolle für einen reibungslosen Betrieb. Von Hotelmanagementsystemen und Zahlungssystemen über Buchungsmaschinen bis hin zu internen Tools fungieren diese Plattformen als Kontrollinstanz, die die sichere Nutzung der Systeme gewährleistet, ohne den Betrieb zu beeinträchtigen. Das Ergebnis ist ein widerstandsfähigerer und effizienterer Betrieb, der sich ohne erhöhtes Risiko problemlos skalieren lässt.

Kritische Integrationen für Cybersicherheits- und Betrugspräventionssoftware

Bei der Bewertung von Software für Cybersicherheit und Betrugsprävention konzentriert man sich oft auf Funktionen wie Bedrohungserkennung oder Betrugsbewertung. In der Praxis hängt die Effektivität jeder Lösung jedoch maßgeblich davon ab, wie gut sie sich in Ihre bestehenden Systeme integriert. Ohne die richtigen Integrationen arbeiten selbst die fortschrittlichsten Tools mit unvollständigen Daten – was zu übersehenen Bedrohungen oder unnötigen Problemen führt.

Ihre Lösung sollte zumindest eng mit den Systemen verknüpft sein, in denen das Risiko tatsächlich auftritt:

PMS für den Zugriff auf Gästeprofile, Reservierungen und betrieblichen Kontext

Buchungsmaschine zur Bewertung von Reservierungen bei der Erstellung

Zahlungsportal zur Echtzeitanalyse von Transaktionen und Auslösung von Authentifizierungsabläufen

Benutzerauthentifizierungs-/Identitätssysteme zur Überwachung und Kontrolle des Mitarbeiterzugriffs

Diese Integrationen sollten nicht auf manuellen Datenübertragungen oder verzögerter Synchronisierung basieren. Je nativer oder tiefer eingebettet sie sind, desto genauer und zeitnaher ist Ihre Risikoerkennung. Wenn eine Plattform außerhalb Ihrer Kernprozesse liegt oder nur unvollständige Daten empfängt, schränkt dies ihre Fähigkeit zu proaktivem Handeln ein.

Sobald diese grundlegenden Integrationen eingerichtet sind, ergibt sich der nächste Mehrwert aus der gelungenen Anbindung der Plattform an das breitere Ökosystem – sie hilft Ihnen, Daten zu vereinheitlichen, Arbeitsabläufe zu automatisieren und Transparenz über finanzielle und operative Risiken zu gewinnen.

Die Preisgestaltung in dieser Kategorie basiert typischerweise auf SaaS, umfasst aber häufig eine Mischung aus Abonnementgebühren und nutzungsabhängigen Komponenten, je nach Bereitstellung der Plattform. Einige Anbieter berechnen eine feste monatliche Gebühr pro Objekt, während andere die Preise anhand des Transaktionsvolumens, der Nutzeranzahl oder des benötigten Schutzniveaus festlegen. In vielen Fällen skaliert der Preis mit dem Grad der Integration der Lösung in Buchungs-, Zahlungs- und IT-Systeme.

Hotels sollten über das Basisabonnement hinausblicken und die Gesamtbetriebskosten berücksichtigen. Dazu gehören die Einrichtung der Integration, der laufende Support und alle zusätzlichen Module für erweiterte Betrugserkennung oder Compliance. Bei Hotels mit komplexen Technologieinfrastrukturen oder mehreren Systemen können die Integrationskosten ein wichtiger Faktor sein.

Skalierbarkeit ist ein weiterer wichtiger Aspekt. Eine Lösung, die für ein einzelnes Objekt funktioniert, kann bei der Ausweitung auf ein gesamtes Portfolio deutlich teurer werden, insbesondere wenn die Preisgestaltung an das Transaktionsvolumen oder die Systemnutzung gekoppelt ist. Zu verstehen, wie sich die Preisgestaltung mit dem Wachstum Ihres Unternehmens entwickelt, ist entscheidend für die richtige langfristige Entscheidung.

Gängige Preismodelle

Preismodell | So funktioniert es | Typische Kostenüberlegungen |

|---|---|---|

Abonnement pro Objekt | Pauschale monatliche oder jährliche Gebühr pro Hotelobjekt | Die Kosten sind vorhersehbar, können aber durch zusätzliche Funktionen oder Module steigen. |

Transaktionsbasierte Preisgestaltung | Gebühren basierend auf der Anzahl oder dem Wert der analysierten Buchungen/Zahlungen | Die Kosten steigen mit dem Buchungsvolumen, was sich in Zeiten hoher Nachfrage auf die Gewinnmargen auswirken kann. |

Gestaffelte SaaS-Pläne | Unterschiedliche Preisstufen basierend auf Funktionszugriff oder Nutzungslimits | Niedrigere Ebenen verfügen möglicherweise nicht über die für größere Betriebe erforderlichen fortgeschrittenen Automatisierungen oder Integrationen. |

Lizenzierung pro Benutzer | Die Preisgestaltung richtet sich nach der Anzahl der Mitarbeiter, die auf die Plattform zugreifen. | Die Kosten steigen, je mehr Abteilungen oder Rollen Zugriff benötigen. |

Enterprise-/Portfolio-Preisgestaltung | Individuelle Preisgestaltung für Gruppen mit mehreren Objekten, basierend auf Umfang und Komplexität | Kann bei großem Umfang Kosteneinsparungen bieten, erfordert aber häufig Verhandlungen und längere Vertragslaufzeiten. |

Implementierungs- und Integrationsgebühren | Einmalige Einrichtungskosten für die Anbindung von PMS, Zahlungsportalen und anderen Systemen | Höher für Objekte mit komplexen Technologie-Stacks oder mehreren Integrationen. |

Was hat den größten Einfluss auf die Preisgestaltung?

Objektgröße und Transaktionsvolumen, da mehr Buchungen und Zahlungen eine größere Verarbeitungs- und Überwachungskapazität erfordern.

Die Integrationskomplexität steigt, da die Verbindung mehrerer Systeme wie PMS, Zahlungsgateways und interner Tools den Einrichtungsaufwand erhöht.

Funktionsumfang und Automatisierungsgrad, wobei fortschrittliche Betrugserkennung, Automatisierung und Berichtsfunktionen in der Regel einen höheren Preis haben.

Anzahl der Objekte oder Nutzer, insbesondere für Gruppen mit mehreren Objekten, die die Lösung portfolioübergreifend skalieren

Bewertung des ROI

Bei der Bewertung des ROI sollten Hotels besonders darauf achten, wie effektiv die Lösung betrugsbedingte Verluste reduziert, Rückbuchungen minimiert und die operative Belastung des Personals verringert. Die wertvollsten Plattformen schützen nicht nur die Einnahmen, sondern automatisieren auch Risikomanagementprozesse, sodass sich die Teams auf ihr Kerngeschäft konzentrieren können. Langfristig sollte sich die richtige Lösung durch vermiedene Verluste und gesteigerte Effizienz amortisieren.

Die erfolgreiche Implementierung von Cybersicherheits- und Betrugspräventionssoftware hängt weniger von der Installation selbst ab, sondern vielmehr davon, wie gut die Plattform in Ihre bestehenden Arbeitsabläufe und Systeme integriert wird. Die effektivsten Anbieter legen den Onboarding-Prozess im Vorfeld transparent dar und erläutern Integrationsanforderungen, Datenzugriffsbedürfnisse sowie die Rollen Ihres Teams bei der Konfiguration von Regeln, Berechtigungen und Reaktionsabläufen.

Hotels sollten während der Implementierung mit einer engen Abstimmung zwischen den internen Beteiligten – in der Regel IT, Finanzen und Betrieb – rechnen. Zu den wichtigsten Schritten gehören die Anbindung an Kernsysteme wie PMS, Buchungsmaschine und Zahlungsportal, die Konfiguration von Betrugsregeln und Authentifizierungseinstellungen sowie die Abstimmung der Benachrichtigungs-Workflows mit den internen Prozessen. Eine klare Verantwortlichkeitszuordnung sowohl auf Hotel- als auch auf Anbieterseite ist entscheidend, um Lücken in der Abdeckung zu vermeiden.

Die Implementierungszeiten variieren je nach Komplexität. Kleinere Objekte mit Standardintegrationen können in der Regel innerhalb von 2–3 Wochen betriebsbereit sein, während größere Hotels oder Hotelgruppen mit mehreren Objekten, mehr Systemen und strengeren Compliance-Anforderungen 4–6 Wochen oder länger einplanen sollten. Eine sorgfältige Vorab-Konfiguration gewährleistet einen reibungslosen Systembetrieb im Hintergrund und reduziert so Risiken, ohne den Betriebsablauf zu beeinträchtigen.

Die Zukunft der Software für Cybersicherheit und Betrugsprävention

Die traditionelle Betrugsprävention stützte sich stark auf manuelle Prüfungen und statische Regeln. Moderne Plattformen bewegen sich in Richtung Echtzeit-Entscheidungsfindung, bei der jede Transaktion und Interaktion mithilfe dynamischer Risikomodelle sofort bewertet wird.

Durch diese Umstellung können Hotels betrügerische Buchungen bereits vor der Bestätigung verhindern, anstatt sich im Nachhinein mit Rückbuchungen auseinandersetzen zu müssen. Die Automatisierung reduziert zudem den operativen Aufwand für die Teams, da ständige Überwachung und manuelle Eingriffe überflüssig werden.

Das bedeutet Folgendes für Ihr Hotel:

Weniger Rückbuchungen und Umsatzeinbußen. Echtzeit-Transaktionsbewertung blockiert risikoreiche Buchungen direkt an der Quelle und reduziert so Streitigkeiten nach dem Aufenthalt und finanzielle Verluste.

Geringere operative Arbeitsbelastung. Automatisierte Entscheidungsfindung ersetzt manuelle Prüfprozesse und ermöglicht es den Teams, sich auf wertschöpfendere Aufgaben zu konzentrieren.

Besseres Gästeerlebnis. Legitime Buchungen durchlaufen die Zahlungsprozesse ohne unnötige Reibungsverluste oder Verzögerungen.

Historisch gesehen wurden Zahlungsbetrug und IT-Sicherheit getrennt voneinander verwaltet. Diese Trennung verschwimmt jedoch zunehmend, da Plattformen beginnen, die Erkennung von Finanzbetrug mit einem umfassenderen System- und Datenschutz zu integrieren.

Moderne Lösungen überwachen heute nicht nur Transaktionen, sondern auch das Nutzerverhalten, den Systemzugriff und die Netzwerkaktivität – und ermöglichen so ein umfassenderes Risikobild für den gesamten Hotelbetrieb. Diese Zusammenführung ist besonders wichtig, da Angriffe zunehmend über verschiedene Wege erfolgen, von gestohlenen Zahlungsdaten bis hin zu kompromittierten Mitarbeiterzugangsdaten.

Das bedeutet Folgendes für Ihr Hotel:

Ganzheitliche Risikotransparenz. Hotels können finanzielle und operative Risiken über eine einzige Plattform überwachen, anstatt isolierte Tools zu verwalten.

Besserer Schutz vor komplexen Angriffen. Die Verknüpfung von Zahlungsdaten mit Nutzeraktivitäten hilft dabei, Muster zu erkennen, die sonst unbemerkt blieben.

Vereinfachter Technologie-Stack. Weniger eigenständige Tools reduzieren Integrationsherausforderungen und optimieren das Sicherheitsmanagement.

Mit der zunehmenden Vernetzung von Hotelsystemen werden Plattformen für Cybersicherheit und Betrugsprävention immer stärker in zentrale operative Systeme wie PMS, Buchungsmaschinen und Zahlungsportale integriert.

Diese tiefere Integration ermöglicht eine präzisere Risikoerkennung durch die Kombination von Daten aus verschiedenen Quellen in Echtzeit. Zudem können Plattformen so Aktionen direkt in Arbeitsabläufen auslösen – beispielsweise das Blockieren einer Transaktion während der Buchung oder die Einschränkung des Zugriffs beim Login.

Das bedeutet Folgendes für Ihr Hotel:

Präzisere Betrugserkennung. Der Zugriff auf Buchungs-, Zahlungs- und Gästedaten in Echtzeit verbessert die Risikobewertung und reduziert Fehlalarme.

Reibungslose Betriebsabläufe. Sicherheitsmaßnahmen erfolgen innerhalb bestehender Systeme, wodurch Störungen für Mitarbeiter und Gäste vermieden werden.

Stärkere Grundlage für die Automatisierung. Integrierte Systeme ermöglichen durchgängige Arbeitsabläufe von der Erkennung bis zur Reaktion ohne manuelle Übergaben.

Auch Hoteliers fragen

Viele moderne Plattformen bieten neben der Betrugsprävention im Zahlungsverkehr auch die Überwachung von Mitarbeiterzugriffen, Anmeldeverhalten und Systemnutzung. Dies hilft, Risiken wie unbefugten Zugriff oder Missbrauch von Zugangsdaten zu erkennen. Allerdings bieten nicht alle Lösungen diese Funktion. Hotels sollten daher prüfen, ob die interne Risikoüberwachung bereits integriert ist oder zusätzliche Tools erfordert.

Der Schlüssel liegt in Systemen, die Risiken in Echtzeit bewerten, ohne Transaktionen mit geringem Risiko unnötig zu verkomplizieren. Leistungsstarke Plattformen führen zusätzliche Prüfungen nur bei Bedarf durch, anstatt jeden Gast zu zusätzlichen Schritten zu zwingen. Dies trägt dazu bei, Betrug zu reduzieren, die Konversionsraten zu erhalten und unnötige Buchungsabbrüche zu vermeiden.

Ein häufiger Fehler ist die Auswahl allein anhand der Funktionsliste anstatt der praktischen Eignung. Hotels unterschätzen mitunter die Bedeutung einer tiefgreifenden Integration oder wählen Tools, deren manueller Aufwand die Kapazitäten ihres Teams übersteigt. Eine mangelnde Abstimmung zwischen Plattform und internen Arbeitsabläufen führt oft zu einer unzureichenden Nutzung.

Auch kleinere Betriebe sind von Zahlungsbetrug und Rückbuchungen betroffen, insbesondere bei Online-Buchungen. Ihre Anforderungen mögen zwar einfacher sein, doch ein grundlegender Schutz kann Umsatzeinbußen verhindern und den manuellen Aufwand reduzieren. Entscheidend ist die Wahl einer Lösung, die einfach zu handhaben ist und der Komplexität des Betriebs gerecht wird.

Der Erfolg wird typischerweise an weniger Rückbuchungen, weniger betrügerischen Buchungen und einem geringeren manuellen Prüfaufwand gemessen. Langfristig sollten Hotels zudem verbesserte Genehmigungsraten für legitime Transaktionen und eine bessere Transparenz der Risikotrends erzielen, was fundiertere operative Entscheidungen ermöglicht.

Die Zuständigkeit hängt oft vom primären Anwendungsfall ab. Tools mit Fokus auf Zahlungen werden üblicherweise von den Finanz- oder Umsatzabteilungen verwaltet, während umfassendere Sicherheitsplattformen in den Zuständigkeitsbereich der IT fallen. In vielen Fällen erfordert eine effektive Nutzung die Zusammenarbeit verschiedener Abteilungen, insbesondere wenn Betrugsprävention und Systemsicherheit Überschneidungen aufweisen.

Diese Systeme fungieren als Schutzschicht für bestehende Tools, anstatt diese zu ersetzen. Sie arbeiten parallel zu PMS, Buchungsmaschinen und Zahlungssystemen, analysieren Aktivitäten und setzen Sicherheitskontrollen durch. Ihre Effektivität hängt davon ab, wie gut sie sich mit diesen Systemen verbinden und in bestehende Arbeitsabläufe integrieren lassen.

Regelbasierte Systeme stützen sich auf feste Bedingungen (z. B. Standort oder Buchungswert), die zwar effektiv sein können, aber eine kontinuierliche manuelle Anpassung erfordern. KI-gestützte Modelle analysieren Muster in großen Datensätzen und passen sich im Laufe der Zeit an, wodurch die Genauigkeit verbessert wird. In der Praxis profitieren viele Hotels von einem hybriden Ansatz, der konfigurierbare Regeln mit adaptivem Lernen kombiniert.

Dies variiert stark je nach Plattform. Einige erfordern eine kontinuierliche Regelanpassung und die manuelle Überprüfung markierter Transaktionen, während andere die meisten Entscheidungen automatisieren. Hotels mit begrenztem Personal sollten Systeme priorisieren, die den täglichen Eingriff minimieren, während größere Teams möglicherweise mehr Kontrolle über die Risikobewertung und -behandlung bevorzugen.

ZULETZT AKTUALISIERT

Getestete Apps

MITARBEITENDE EXPERTEN

Erhalten Sie Ihren individuellen Analystenbericht zu Cybersicherheit und Betrugsprävention

- Rangfolge der Empfehlungen für Ihre Immobilie

- Echte Betreiberbewertungen und Preisdaten

- Zugeschnitten auf Ihre Unternehmensgröße, Ihren Markt und Ihre Integrationen.

Weltweit vertrauen uns Tausende von Hoteliers.

Dauert 2 Minuten · Keine Kreditkarte erforderlich

Sichern Sie sich Ihren kostenlosen KI-Analystenbericht

Maßgeschneiderte Empfehlungen, die auf Ihre Immobilie zugeschnitten sind